Hacking Team : une attaque de longue date Phineas Fisher

Les responsables de la société italienne Hacking Team vont se souvenir très longtemps de ce lundi 6 juillet. Un pirate informatique a ponctionné plus de 400 Go de données sans que les commerçants de logiciels espions ne s’en aperçoivent. Un nouveau coup de Phineas Fisher ?

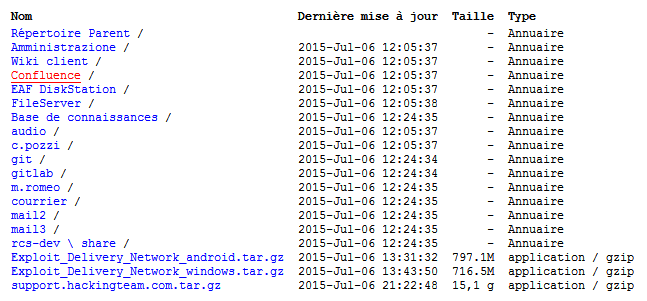

Soyons honnête, copier 415 Go de données, ca ne se fait pas en quelques minutes, même avec une bonne bande passante. C’est pourtant ce qu’a réussi à faire un pirate informatique qui a diffusé, ce matin sur les sites Mega et InfoTomb, un lien torrent permettant de télécharger 415,8 go d’informations, codes sources, mails, appartenant à la société italienne Hacking Team.

Pour faire rapide, Hacking Team commercialise des outils de surveillances. Officiellement pour protéger les sites et serveurs informatique. Officieusement, la grande majorité des clients veulent espionner, comme le gouvernement éthiopien utilisateur d’un Remote Control System, dont le fameux DaVinci ou encore Galileo. Un outil vendu prêt de 1 million d’euro pour cyber surveiller les internautes locaux. Dans la liste des autres clients « VIP » de l’entreprise, le FBI, la DEA (Agence anti drogue américaine, NDR) ou encore le Chili, l’Irak, le Soudan, l’Arabie Saoudite, ou encore l’Espagne. La DEA a acquis un logiciel des italiens pour la « modique » somme de 2,3 millions de dollars.

Phineas Fisher

Pour rappel, même l’association Reporters Sans Frontières avait épinglé les italiens comme étant des « Ennemis de l’Internet« . Le pirate a pris la main, dans la foulée, sur le Twitter de l’entreprise, et a diffusé des informations qu’il avait préalablement trié, comme les supports de l’entreprise en Égypte, Mexique ou encore Turquie. Dans les dossiers, des documents classés par clients, certains souhaitant du défensif, d’autre, des méthodes et outils offensifs.

Hacking Team efface rapidement les traces de Phineas Fisher et tenté de calmer les hardeurs des « curieux » en indiquant que le contenu du torrent était piégé par un logiciel malveillant. Chose est certaine, dans les codes sources diffusées dans le torrent, des 0Day, dont une version visant Flash et fonctionnant parfaitement sous Chrome. A noter qu’il a été découvert depuis que l’un des outils de surveillance commercialisé par Hacking Team est backdooré, comprenez qu’une porte cachée ouvre les petits secrets de l’outil à celui qui a la clé de cette backdoor. De nombreuses signatures pour iPhone, des modes d’emplois des logiciels de l’entreprise, des outils et des dossiers exploits (Acrobat, …) sont aussi présents.

@christian_pozzi @dandyhighwayman @Viss No, the torrent contains all of your viruses, which you sell, and which will get patched.

— John Adams (@netik) July 6, 2015

Un tweet laisse penser que l’auteur [PhineasFisher, ndr] serait le même que l’attaque, en 2014, de la société Gamma Group, confrère et concurrent de Hacking Team. Les Allemands s’étaient fait voler 40Go de données.

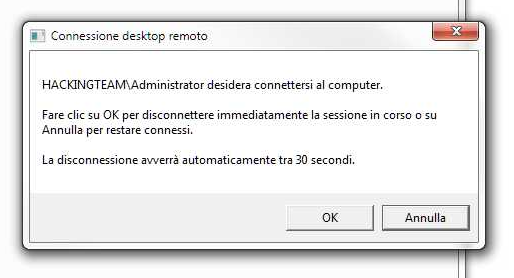

L’un des messages diffusé par le pirate montre un courriel interne ou les dirigeants indiquent qu’il n’est pas utile d’utiliser PGP, l’outil de chiffrement « avec des partenaires potentiels« car « nous n’avons rien à cacher« . Le pirate était dans les serveurs de Hacking Team depuis janvier 2015.

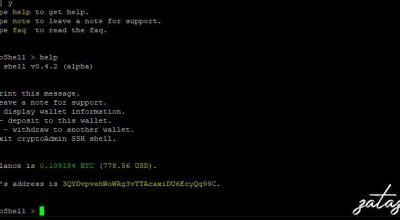

Pingback: ZATAZ Magazine » La Hacking Team s’intéressait aussi aux Bitcoins

Pingback: Découverte d’un 0Day dans Silverlight | Data Security Breach