Présidentielles : Le Pen, Jadot, Dupont-Aignan, Fillon, Cheminade … et leur site Internet face aux pirates

Présidentielles 2017 – Je vous parlais, il y a quelques semaines d’une petite centaine de failles visant les sites Internet de plusieurs candidats à la présidence de la République Française : Emmanuel Macron et François Fillon. Aujourd’hui, je vous révèle que Le Pen, Jadot, Cheminade, Dupont-Aignan, et une nouvelle fois le candidat LR Fillon ont des sites faillibles aux pirates Russes… ou pas !

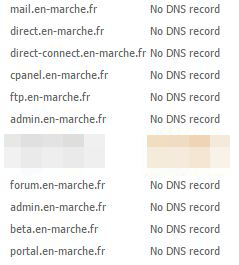

Souvenez-vous, le 15 février dernier, je vous racontais comment les sites Internet de François Fillon, le candidat du groupe politique Les Républicains et deux sites d’Emmanuel Macron (en-marche.fr et lesjeunesavecmacron.fr) souffraient à eux deux d’une petite centaine de failles. Plusieurs media s’en étaient eux même fait l’écho comme l’indispensable reflets.fr. Ce que je n’avais pas raconté à l’époque, car les failles n’étaient pas encore corrigées, le site d’Emmanuel Macron en-marche.fr souffrait de fuite d’IP, dont 2 concernant les serveurs mails du groupe politique. Le site était pourtant protégé par CloudFlare, sauf ces deux adresses qui auraient pu finir noyer sous les DDoS, ou un regard plus acerbe de pirates informatique… Russes ou non. A noter aussi une clé de chiffrement, laissée dans un coin du site. Clé effacée depuis.

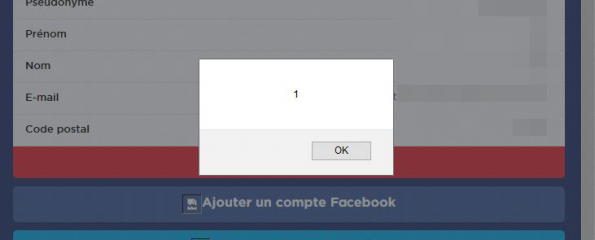

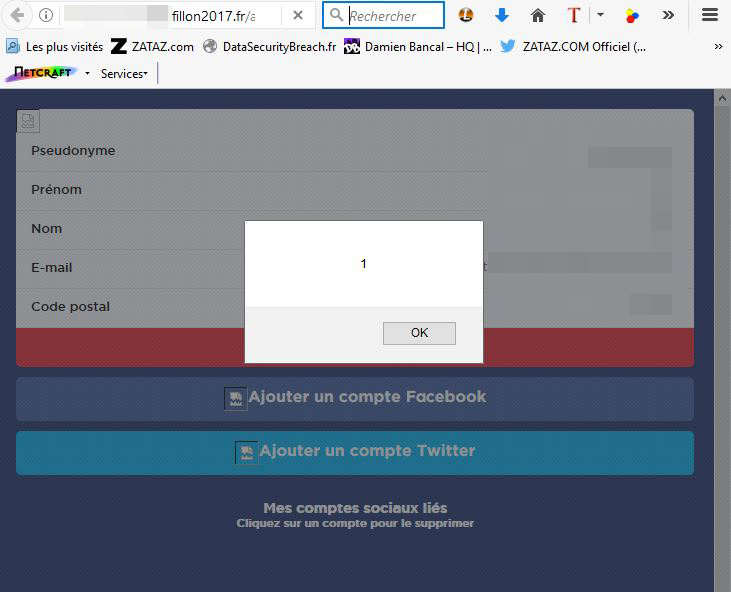

Même sanction pour le site de François Fillon avec, en plus des failles révélées, une injection SQL via la page fillon2017.fr/paiement/ ou encore un bug permettant de révéler les « auteurs » participants aux posts du site. Seulement, il reste encore des problèmes. L’équipe Fillon n’a jamais recontacté ZATAZ.COM. Bilan, il reste des failles, comme des XSS sur un site de la constellation 2.0 du candidat Fillon. Pour rappel, ce genre de vulnérabilité peut permettre d’intercepter le cookie de connexion d’un internaute, lancer une injection de code malveillant, …

Chez les autres candidats aux présidentielles de 2017, ça ne va pas mieux !

Je vais commencer avec un Django qui n’a pas été mis à jour et une fuite d’informations chez Debout-la-france.fr de Nicolas Dupont-Aignon. Un problème de configuration qui pourrait rapidement devenir un sérieux problème. Un protocole ZATAZ a été envoyé le 17 janvier. Pas de réponse ! A noter que le second site de ce candidat, NDA-2017.fr est lui aussi faillible à un XSS.

Chez Marine Le Pen, un debug.log [marine2017.fr/wp-content/debug.log] faisait planter le site. De plus, il fournissait beaucoup d’informations qui auraient pu être exploitées afin de perturber le site Internet. Le bug a été corrigé.

Chez les verts, le candidat Jadot ayant décidé de passer l’arbre à gauche, a des WordPress mis à jour [Version 4.7.2] et surtout l’utilisation de htaccess pour protéger la porte d’entrée à la page d’administration. Il faudrait maintenant penser à empêcher le listing des « auteurs » du site et mettre à jour trois applications tiers dont celles destinées à la page contact et à la Newsletter.

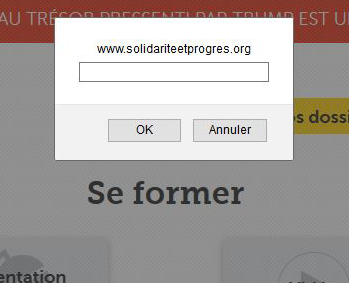

Je finirai avec Jean Cheminade et « Solidarité & progrès« . Un internaute inconnu m’a communiqué des preuves d’une infiltration possible dans l’un des sites web de ce parti politique. Il semble que l’accès à un espace sensible soit possible laissant fuiter des informations sur des centaines de partisans. Je finirai par Jean Lasalle ‘La Marche Citoyenne‘ qui n’a toujours pas mis son WordPress à jour [4.6.3], ni une application, alors qu’il a été alerté le 12 janvier 2017.

A noter que j’ai alerté la CNIL au sujet des potentielles fuites de données.

Il y a quelques mois, l’Agence nationale de la sécurité des systèmes d’information (ANSSI), via le Secrétariat général à la défense et à la sécurité nationale (SGDSN), a proposé une rencontre aux principales formations politiques afin de les « former » à comprendre les scénarios de piratages et à s’en défendre !

Mises à jour :

Je tenais à remercier l'équipe de Mr. Dupont-Aignan. Ils viennent de me contacter. Correction en cours. @Damien_Bancal #cybersécurité

— ZATAZ.COM Officiel (@zataz) March 4, 2017

Bravo à l'équipe du candidat de @JCheminade ! Ils viennent de m'appeler. Correction en cours. @Damien_Bancal #cybersécurité

— ZATAZ.COM Officiel (@zataz) March 4, 2017