Cyber Avenger : les pirates propalestiniens qui s’attaquent à Israël depuis des mois

Sont-ils payés par le Hamas, l’Iran ? Agissent-ils uniquement pour le soutien des Palestiniens ? Les pirates du groupe Cyber Avenger semblent avoir préparé le terrain 2.0 des actes terroristes du 1er week-end d’octobre.

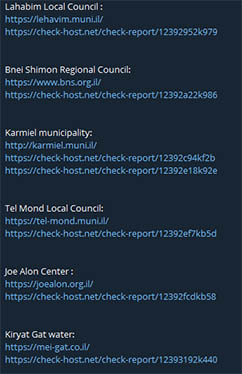

Alors que la presse déborde des « actes » de groupes pirates pro-russes tels que KillNet, Anonymous Sudan, Team insane Pakistan, Gagnosec Team, Mysterious Team Bangladesh, Etc. après les assauts contre Israël orchestrés par le Hamas. Ces « pirates » opportunistes ont trouvé ce moyen pour faire parler d’eux en lançant des blocages de sites web israéliens à coups de DDoS [dénis distribués de services]. Des dénis distribués de service orchestrés depuis des mois par ces pirates contre tous les pays et entreprises non affiliés à la politique russe. Exemple dans la capture écran, à gauche de cet article.

Alors que la presse déborde des « actes » de groupes pirates pro-russes tels que KillNet, Anonymous Sudan, Team insane Pakistan, Gagnosec Team, Mysterious Team Bangladesh, Etc. après les assauts contre Israël orchestrés par le Hamas. Ces « pirates » opportunistes ont trouvé ce moyen pour faire parler d’eux en lançant des blocages de sites web israéliens à coups de DDoS [dénis distribués de services]. Des dénis distribués de service orchestrés depuis des mois par ces pirates contre tous les pays et entreprises non affiliés à la politique russe. Exemple dans la capture écran, à gauche de cet article.

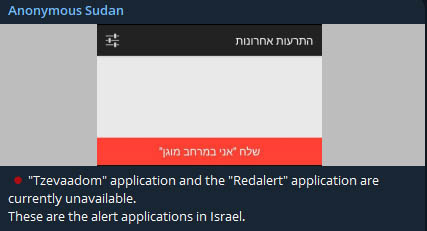

On apprend aussi que des pirates du groupe Anonymous Sudan auraient réussi à perturbe les messages d’alertes concernant les roquettes tirées sur Israël. Des pirates qui affirmaient la même chose, en mai 2023. Une tentative de sabotage des systèmes d’alerte israéliens pendant la flambée de violences qui avait opposé l’État juif aux terroristes de Gaza, au début du mois de mai 2023.

Anonymous Sudan, secondé par des hackers s’affichant comme iraniens, connu sous le nom d’Asa Musa « Les agents de Moïse » ne va déboucher que sur la panne de certains sites internet annexes, sans affecter le mécanisme officiel qui avertit les citoyens d’une attaque au missile imminente via des sirènes et des notifications téléphoniques.

Cependant, des résidents de Gedera ont reçu une fausse alerte au tir de roquette sur leur téléphone, ce qui a amené l’armée israélienne à recommander aux usagers de réinstaller l’application qui leur transmet les alarmes. Au même moment, les combattants du Jihad islamique palestinien tiraient des dizaines de missiles en direction des villes frontalières de Gaza.

Le 7 octobre, Anonymous Sudan a affirmé sur Telegram avoir piraté Tzevaadom et une autre application d’alerte aux missiles, RedAlert, deux applications développées et gérées par des entreprises privées qui reproduisent le système mis en place par le Commandement intérieur. Le groupe a aussi revendiqué la panne à l’encontre du site Evigilo, à Tel Aviv. Cette firme privée fournit des services de notification. Des DDoS qui n’ont pas été confirmées par les autorités et qui auraient été lancées par les hacktivistes, via le botnet Godzilla et le service DDoS Skynet.

Godzilla bot et Skynet DDoS

Le groupe hacktiviste Anonymous Soudan avait annoncé le 5 mai 2023 des cyberattaques contre des organisations américaines dont plusieurs entités américaines du secteur de la santé, et Microsoft Corporation en particulier. Il utilisait déjà DDoS Skynet. Derrière Skynet se trouve un opérateur nommé Wilford , qui gère également le botnet Godzilla . Le Godzilla Botnet est apparu en 2021, alors que Skynet n’est actif que depuis le début de 2022. L’accès à Skynet débute à 50$ pour 24 heures. Rajouter 50$ et vous voilà avec une entrée exclusive. Le mois d’utilisation coûte 1700$. Des tarifs qui ouvrent des perspectives de DDoS massives : de 30 millions à 3 milliards de requêtes par seconde

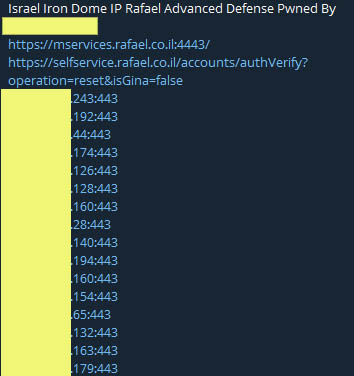

En avril 2023, un certain nombre d’usines de traitement d’eau en Israël (comme en 2020) avaient été la cible de cyberattaques. En mai 2020, un port iranien était attaqué. Israël avait été soupçonné, toujours en 2020, d’être responsable d’explosions dans des centrales nucléaires et d’autres sites sensibles en Iran, qui auraient eu lieu fin juin et début juillet.

Cyber avenger

Depuis plusieurs mois, le Service Veille ZATAZ, suit un groupe de pirates informatiques du nom de Cyber Avenger. Des pirates informatiques s’affichant comme iraniens. Alors que leurs actions, avant juillet 2023, passaient sous les radars, comme l’affirmation d’être les auteurs d’une panne de courant en Israël privant 260 000 israéliens de courant (2 juin 2023), la date du 14 juillet 2023 va leur donner une image nettement plus agressive.

Dans la nuit du 14 juillet, Cyber Avenger va lancer une cyberattaque à l’encontre du système ferroviaire israélien. 28 gares ferroviaires vont être impactées. Cyber avenger va expliquer avoir perturbé 150 serveurs appartenant aux chemins de fer israéliens. Ils vont déclarer des attaques sur une période de dix jours, se terminant le 24 juillet, mais ont averti que « le pire est encore à venir« .

Ils ont affirmé que les gares israéliennes avaient subi « de graves dommages aux équipements et aux infrastructures« . Le but de l’opération était de « montrer qu’on peut planifier la collision de dizaines de trains si on le souhaite« , précise le collectif de hackers.

Ce groupe, dont le logo est une colombe, produit des vidéos de propagandes dont « vos trains ne sont pas sécurisés » ou encore cette version affichant des failles dans des outils Checkpoint permettant de malmener des entreprises locales.

Les pirates parlaient en septembre 2023 de 65 000 infrastructures critiques faillibles. « L’infrastructure ferroviaire a des problèmes ? L’infrastructure électrique a des problèmes ? L’infrastructure pétrochimique a des problèmes ? » Le 14 septembre, Cyber Avenger affichait des « actions à venir« .

Le 5 octobre, les pirates vont afficher : « 6 octobre, 18 heures, attendez-nous« . Le même jour l’entreprise Noga [System Operator Ltd, l’un des deux fournisseurs d’électricité de pays avec Israël Electric Corporation] se retrouvait sous les coups d’un DDoS. Le 8 octobre, les mêmes pirates affichaient le piratage de la Dorad, la plus grande centrale électrique privée d’Israël. Documents internes et photos seront diffusés « prix, 0$ » s’amuse les pirates en concluant « The next revenge is coming.«

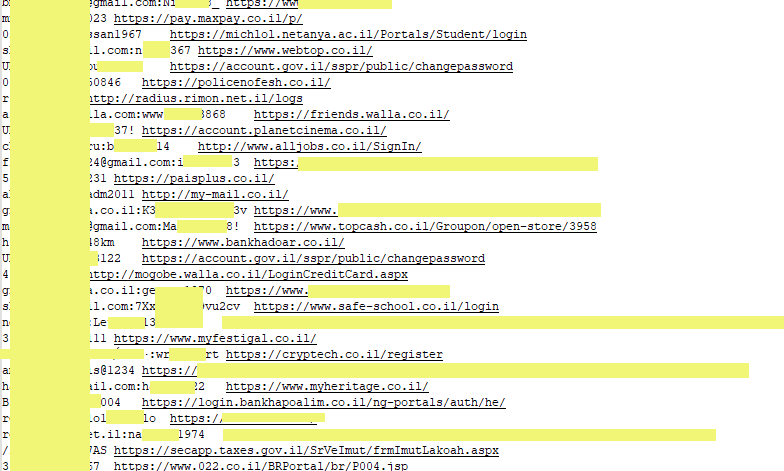

A noter, dans la foulée de ces exactions, de nombreux pirates partagent, depuis quelques heures, des dizaines de bases de données (plus ou moins vieilles) de sites israéliens (.il) comme Post Israël ou encore l’opérateur de transport public (2 millions de logs) et plusieurs sites du gouvernement israélien. Certains, selon le Service Veille ZATAZ, proviennent de stealers, des outils d’espionnage implantés dans les ordinateurs des cibles victimes.