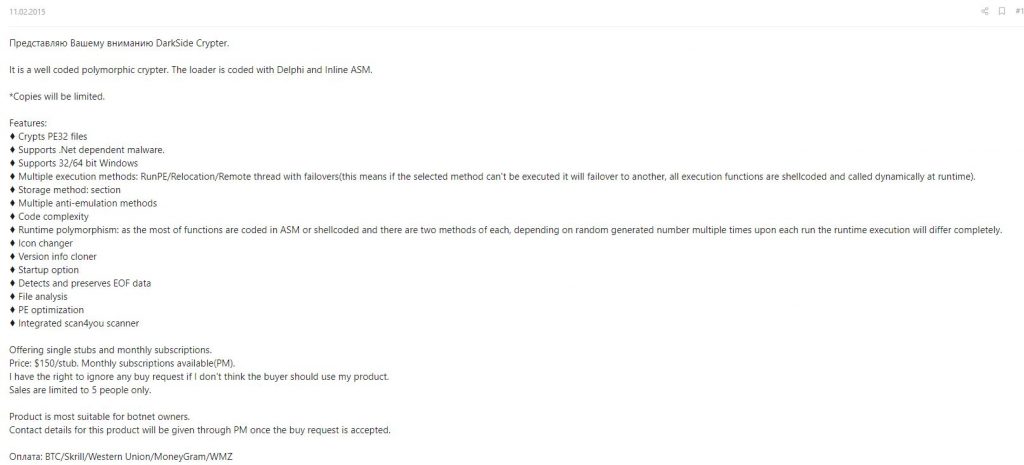

Darkside est un ransomware en location. Loué 150$ à ses débuts (2015). Les ventes se limitaient à 5 personnes.

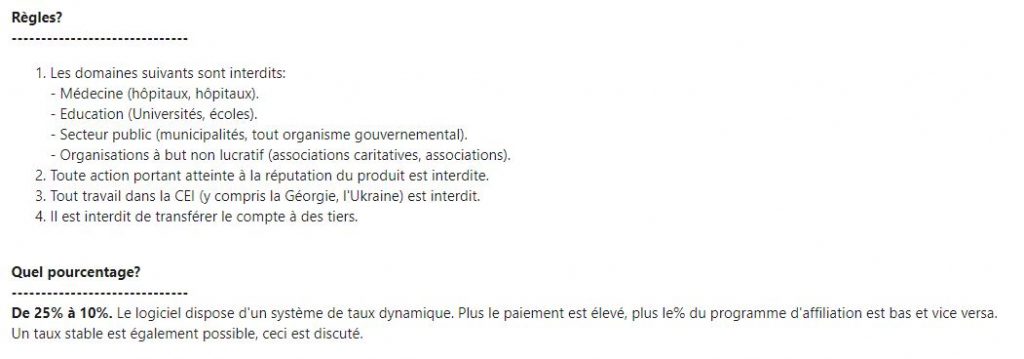

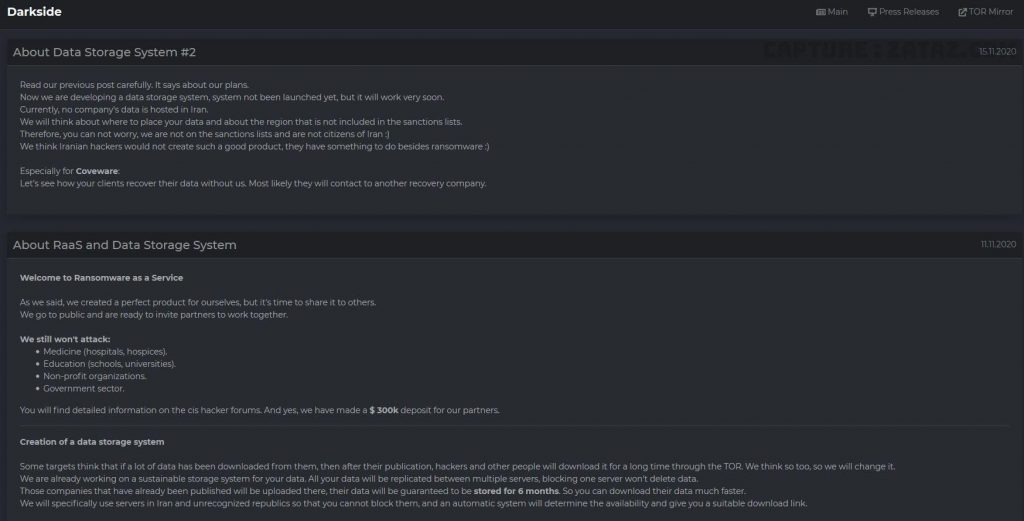

Aujourd’hui Darkside connaît une nouvelle stratégie malveillante depuis août 2020. Ils vont expliquer ne pas vouloir s’attaquer aux hôpitaux, écoles, aux ONG … Quelques semaines plus tard, ZATAZ va révéler comment ils verseront 10 000$ à deux associations. L’argent serait tiré de rançons reçues d’entreprises rançonnées. « Nous ne ciblons que les grandes entreprises rentables. Nous pensons qu’il est juste qu’une partie de l’argent qu’ils ont payé ira à des œuvres de bienfaisance. Peu importe à quel point notre travail est mauvais, nous sommes toujours heureux d’avoir contribué à changer la vie de quelqu’un« . A noter que cette somme ne représente que 1% de la somme globale volée !

Darkside n’est pas le premier groupe à donner de l’argent à des organismes de bienfaisance et à but non lucratif. En 2016, les pirates de Phineas Fisher affirmaient avoir piraté une banque. De cette intrusion, de l’argent sera versé à des Kurdes du Rojava.

En 2018, les opérateurs du ransomware GandCrab vont diffuser des clés de déchiffrement visant des victimes basées en Syrie. Ils iront modifier leur code malveillant afin que la Syrie ne soit plus dans les possibles futures attaques. Ironiquement, c’est cette modification qui va permettre de connecter le groupe GandCrab au malware REvil, l’outil du groupe de rançonnage Sodinokibi.

Aujourd’hui, Darkside recrute nombre limité de partenaires avec des paiements moyens de 400 000$. Les auteurs expliquent avoir regroupé les « bonnes » idées des autres ransomwares dans leur outil pirate. Une version Linux est en activité ! Un rapprochement, avorté, avec des pirates Iraniens devaient permettre à Darkside de stocker des données volées.

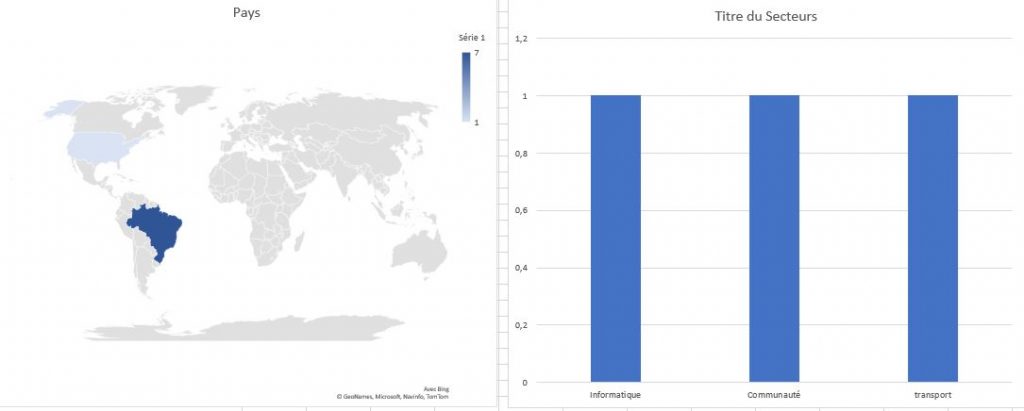

Ci-dessous, Darkside en chiffre. Cliquer sur l’image pour récupérer mon document comprenant entreprises visées, secteurs impactés …