Attaque DDoS : 620 Gbps dans ta face !

Un chercheur américain en sécurité informatique attaqué par un DDoS massif. 620 Gbps de données malveillantes pour faire tomber son serveur.

Le blog de Brian Krebs, chercheur reconnu en sécurité informatique a été la cible d’une attaque informatique par déni de service, DDoS, parmi les plus puissantes jamais observées. Pour cette attaque, le volume de trafic envoyé vers le serveur du site a été considérable – estimation de 620 Gbps. Rappelons que le chercheur Brian Krebs a été à l’origine il y a quelques semaines de la chute de la plateforme illégale vDos ayant rendu possible près de 150 000 attaques DDoS. Le même jour, l’hébergeur français OVH était à son tour la cible d’une attaque similaire, néanmoins à une échelle moindre (« 26 attaques simultanées de plus de 100 Gbps »). Ce n’est pas la première attaque vécue par OVH. On pourrait même dire que cela devient une routine pour les experts de l’entreprise Roubaisienne. En juillet, l’attaque avait pointé 520 Gbps.

520Gbps de DDoS subit par #OVH. Aucun pblm pour l'hébergeur. #impressionnant #cybersécurité pic.twitter.com/Tsx6Jk2gIX @zataz

— Damien Bancal (@Damien_Bancal) July 30, 2016

Objets connectés au service de DDoS

La particularité de ces attaques est qu’elles ont des botnets essentiellement composés d’objets connectés, notamment des caméras de surveillance (plus de 140 000), ce qui nous rappelle les premières attaques mises en lumière par la société Sucuri au mois de juin. Arnaud Cassagne, Directeur du développement de l’intégrateur Cheapset, groupe Newlode explique que « La sécurité des objets connectés est encore aujourd’hui clairement défaillante. Penchons-nous sur la réalité des sociétés qui fournissent des objets connectés« .

Il est vraie que ces sociétés utilisent des logiciels libres comme base de développement, et les systèmes d’exploitation sont souvent faillibles. Internet est la solution la plus rentable et la plus simple pour l’interconnexion des objets avec leurs « centres de contrôle ». Les moyens d’échanges ne sont pas toujours sécurisés (versions de SSL / TLS pas à jour, donc potentiellement vulnérable). Des contraintes de temps pour se positionner sur un marché. Il faut aller vite à l’essentiel. La sécurité se retrouve souvent mise sur la touche. Le focus est mis sur l’ergonomie et le design. Le mode connecté 24/24 7/7 fait qu’il est très compliqué de faire des mises à jour et de corriger les failles.

Last days, we got lot of huge DDoS. Here, the list of "bigger that 100Gbps" only. You can see the

simultaneous DDoS are close to 1Tbps ! pic.twitter.com/XmlwAU9JZ6— Octave Klaba / Oles (@olesovhcom) September 22, 2016

Pour toutes ces raisons, les objets connectés, qui sont de plus en plus nombreux et performants, sont la cible des périodes. Grâce aux objets connectés, il est très facile pour les cybercriminels de définir le moment idéal de la journée pour pirater une machine domestique connectée – et potentiellement créer un botnet pour mener des attaques d’envergure ou voler des données. Il leur suffit d’accéder aux caméras sur IP installées, ou encore de consulter les données du thermostat connecté de la maison pour connaître les heures de présence des habitants…

Nous pouvons clairement prédire aujourd’hui qu’il y aura de plus en plus d’attaques de ce type. Les objets connectés sont plus faciles à trouver que les équipements installés sur un réseau d’entreprises mieux sécurisé. Nous observons aujourd’hui que des entreprises disposant d’un grand nombre de mécanismes de sécurité se font quand même voler des données. Alors que penser d’une infrastructure IoT (Internet des objets) un peu plus jeune…

La sécurité sera demain le nerf de la guerre pour les éditeurs. Mais la sécurité est coûteuse, et nécessite de prendre du temps, et d’avoir des ressources. Il faudra surement plusieurs attaques massives et visibles avant que tous les acteurs fassent le nécessaire. Les grosses entreprises le font pour la plupart, car elles avaient déjà une démarche au sein de leurs infrastructures. Mais les plus petits n’ont pas forcément cette maturité, ni les moyens nécessaires.

« Comment se prémunir ? termine Arnaud Cassagne. En analysant les risques, et en essayant de réduire la surface d’exposition. C’est assez naturel pour une entreprise, mais moins pour les particuliers. La sensibilisation du grand public n’est pas simple. Les éditeurs devraient néanmoins partager quelques bonnes pratiques.«

Dernier point qui m’intrigue, pourquoi un pirate mettrait autant de moyens pour un blog, même tenu par un expert ? Pourquoi s’attaquer au numéro 2 mondial de l’hébergement sachant très bien que ce dernier va être capable de bloquer l’attaque ? Pourquoi « cramer » plus de 140 000 adresses IP, et donc d’objets connectés piratés [infiltrer, installer le bot, contrôler les objets …], qui auraient pu servir à rapporter de l’argent dans une malveillance économiquement rentable ? C’est un peu si vous aviez un coffre rempli de pièces d’or et que vous décidiez de les empiler devant une porte d’une maison. Maison dont les propriétaires peuvent passer par les fenêtres et venir récupérer les pièces. Bref, soit une boutique de DDoS fait des tests, soit un pirate qui n’a plus l’occasion de vendre ses Dénis de Services Distribués, soit …

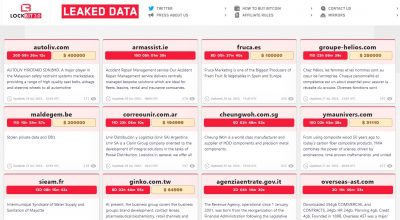

Il convient, malheureusement, de relativiser l’ampleur du DDOS subi par Brian Krebs puisque, comme expliqué, OVH et certainement les autres grands hébergeurs subissent des attaques similaires presque tous les jours.

Pour exemple, Octave Klaba a publié récemment une liste des attaques subies par OVH de plus de 100Gbps sur 3 jours, et on dénombre 7 attaques de plus de 500Gbps, la plus impressionnante atteignant 799Gbps.

Source: https://twitter.com/olesovhcom/status/778830571677978624