Deepfake : une escroquerie à 25 millions d’euros

Un employé d’une multinationale a été dupé par une arnaque sophistiquée, orchestrée à l’aide de la technologie des deepfakes. Les escroqueries par vidéo, piégée par l’IA, peuvent aussi viser vos collègues de travail.

Pendant une vidéoconférence, un employé d’une multinationale a transféré 25 millions de dollars américains, pensant suivre les instructions de son directeur financier. L’illusion mise en place pour cette Fraude au Président était parfaite : tous les participants, à l’exception de cet employé, étaient des créations d’intelligence artificielle (IA). L’attaque est passée totalement inaperçue pendant la visioconférence.

La réalisation d’une arnaque au président 2.0

Cette version numérique de l’arnaque au président utilisant le DeepFake a impliqué plusieurs transactions réparties sur cinq comptes bancaires différents, pour un total de 200 millions de dollars de Hong Kong (25 millions d’euros). L’escroquerie a été mise en lumière lorsque l’employé, doutant de la situation, a contacté ses collègues après la réunion, découvrant ainsi l’ampleur de la supercherie. Mais il était trop tard !

Les deepfakes : un outil d’escroquerie de plus en plus professionnel

Les enquêteurs ont révélé que les escrocs avaient préparé leur coup pendant des mois, téléchargeant des vidéos des employés de la multinationale pour les manipuler grâce à l’IA. Cette méthode leur a permis de simuler une conversation réelle lors de la vidéoconférence, leurrant l’employé avec une précision alarmante. ZATAZ vous alertait, il y a quelques semaines, sur l’apparition massive de deepfakes pornographiques visant des jeunes femmes. Des photos et vidéos créées, comme je vous le montre, avec l’IA.

Alerter sur les nouvelles méthodes de fraude

Il y a une dizaine d’années, ZATAZ avait découvert, dans un black market, des pirates commercialisant des masques en silicone plus vrais que nature. Il suffisait de demander aux malveillants le visage de son choix pour que ces derniers s’exécutent en échange de plusieurs milliers de dollars.

Il y a une dizaine d’années, ZATAZ avait découvert, dans un black market, des pirates commercialisant des masques en silicone plus vrais que nature. Il suffisait de demander aux malveillants le visage de son choix pour que ces derniers s’exécutent en échange de plusieurs milliers de dollars.

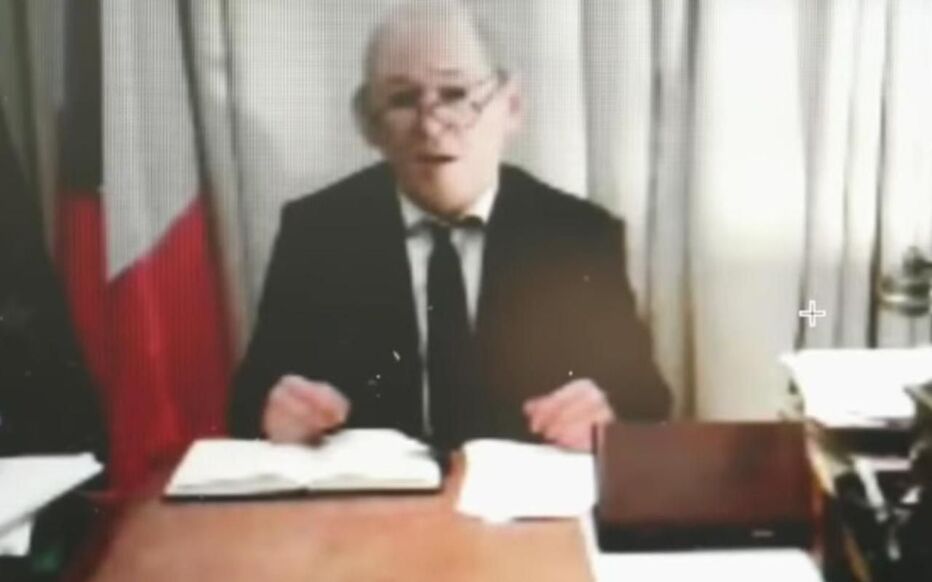

On peut d’ailleurs se demander si des fraudes, comme celle ayant usurpé en 2015 [toujours en visioconférence] l’identité du Ministre de la Défense de l’époque, Jean-Yves Le Drian, ne s’étaient pas inspirées de ce genre de black market.

À la même époque, j’avais rencontré des pirates, basés en Afrique du Sud, qui avaient transformé un synthétiseur Yamaha en robot vocal. Chaque lettre reprenait un bout de phrase d’une personne préalablement enregistrée pour usurper son identité au téléphone.

Ce qui intrigue dans cette affaire est la mise en place technique. D’abord, des deepfakes en temps réel. Les interlocuteurs « IA » devaient être capables de répondre à la moindre question imprévue ; ensuite, la capacité informatique et direction technique. Une équipe importante de fraudeurs ? Une action, un financement et un temps de préparation dignes d’un État.

Cet incident rappelle une escroquerie similaire, expliquée à l’époque par le Wall Street journal, survenue en 2019, où une entreprise britannique a été flouée de 220 000 euros par des fraudeurs utilisant une voix synthétique pour imiter le directeur. Ici aussi, des bouts de voix, mais plus de synthétiseur Yamaha, mais un « simple » ordinateur.

Comment se protéger d’une telle cyberattaque ?

Une visioconférence est, normalement, préparée en amont. Mettez en place un protocole, même en cas d’urgence. Un watermark sonore, comme un mot, une phrase à placer lors du lancement de la visio. Bien entendu, il doit changer à chaque rendez-vous important. Un exemple, mais à vous d’inventer votre cybersécurité.

Le Patron : « Bonjour à toutes et à toutes, nous sommes le mardi 6 février« . [répétition d’un mot]

Le comptable : « Avant de débuter, je souhaite m’assurer du bon fonctionnement de mon micro, vous m’entendez bien en stéréo ? » [cacher un mot, ici stéréo]

Participant A : « Son arrière-plan comporte un calendrier avec la date du jour de la visio. » [l’objet physique, le calendrier à la bonne date]

Etc.