Des boutiques de photos interceptées par des pirates

Le phishing ne sert pas qu’à voler des données bancaires. ZATAZ vient de mettre la main sur plusieurs boutiques qui commercialisent des images volées dans des espaces numériques infiltrés.

Le phishing, aussi baptisé hameçonnage / filoutage consiste, pour un pirate informatique, à usurper une page de connexion d’une banque, d’un Fournisseur d’Accès à Internet, d’une administration ou encore d’un webmail. Il existe de nombreux hameçonnage possible. Dans la plupart des cas, le malveillant louche sur les données bancaires. Mais pas seulement.

Attention, faux site @LaBanquePostale ! #phishing – Il se repère assez facilement par l'url basée en Nouvelle-Zélande .NZ. #cybersecurite @zataz pic.twitter.com/sTAEAGecFD

— Damien Bancal "o/" (@Damien_Bancal) February 2, 2019

Photos et nudes

Le phishing peut aussi avoir comme mission de mettre la main sur votre réseau social, vos documents privés … ZATAZ a pu apercevoir, dernièrement, un étonnant don de plusieurs centaines de comptes Twitter offerts dans un blackmarket. Des comptes utilisés par d’honnêtes Internautes. Accès qui pourront être utilisés par des pirates à l’occasion de la diffusion de publicité non sollicitée… ou pour la diffusion de fake news lors d’élections. Des « Twitter » légitimes qui se transformeront un diffuseurs de manipulations politiques.

Le phishing sert aussi, ZATAZ a pu le constater dans deux black market, à rechercher des informations et des données qui pourront se revendre. L’exemple le plus « troublant », deux boutiques commercialisant des photographies de jeunes femmes/hommes. Des majeurs, les vendeurs ne sont pas fous. Les photos les plus intimes peuvent se revendre plusieurs dizaines d’euros. Bref, l’hameçonnage pour s’infiltrer dans l’intimité des internautes.

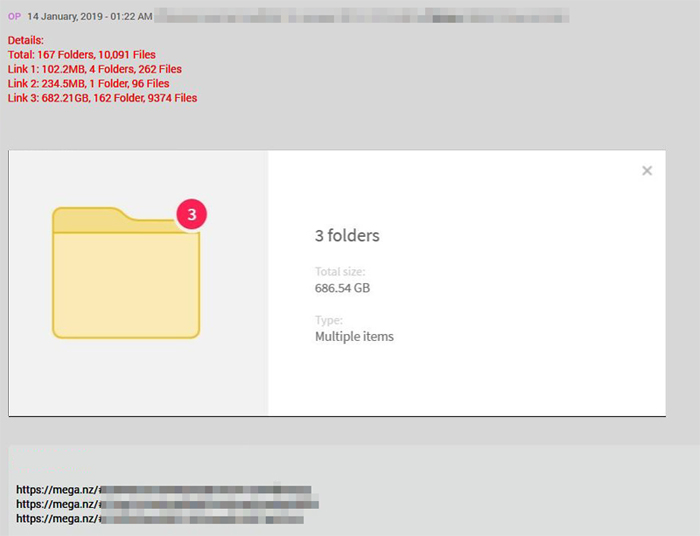

Le plus gênant, en plus des vendeurs/acheteurs d’intimité, la diffusion en masse, et gratuitement, des clichés les plus vendus. L’un des « commerçant » propose trois lieux de stockage, chez Mega, de 686 GB de photos et vidéos.

Le paiement se fait sous forme de carte cadeau Amazon, acquise sur G2A. Aucune trace !

Bref, l’intimité, quelle qu’elle soit, n’a pas à être sauvegardée dans un webmail, un cloud. Une sauvegarde dangereuse qui est à la portée d’un pirate motivé.