Un armageddon numérique pour vous bouger les fesses ?

Via un site Internet licite d’une université américaine, ZATAZ.COM a constaté des centaines de sites Internet Français vulnérables à la faille Heartbleed. Dans la liste, sont référencées des banques, des universités, des Fournisseurs d’Accès à Internet ou encore des structures sensibles liées aux transports ou à l’énergie. Enquête !

Via un site Internet licite d’une université américaine, ZATAZ.COM a constaté des centaines de sites Internet Français vulnérables à la faille Heartbleed. Dans la liste, sont référencées des banques, des universités, des Fournisseurs d’Accès à Internet ou encore des structures sensibles liées aux transports ou à l’énergie. Enquête !

Petit rappel historique. Lundi 7 avril 2014, une faille de sécurité particulièrement dangereuse était découverte dans certaines versions du logiciel OpenSSL. OpenSSL, un outil de chiffrement qui permet, en autres, d’assurer une confidentialité dans les communications sur Internet. La vulnérabilité est baptisée « cœur qui saigne« , Heartbleed. Le risque ? Quand vous voyez apparaitre dans votre navigateur le petit cadenas, et le HTTPS de l’url, vous êtes en droit de vous dire que la communication et le chemin que vous allez emprunter sont sécurisés. Le protocole SSL qui permet cette sécurité chiffre les données. Normalement, personne ne pourra donc avoir accès à vos mots de passe, contenus de courriel, … Si l’OpenSSL est faillible, vos informations sont purement et simplement en danger. Vos précieux deviennent lisible comme un bouton sur le nez.

Une possibilité de fuite de données faille tellement importante que la CNIL va diffuser une alerte et un article sur le sujet précisant que « la faille Heartbleed rend possible la récupération d’informations confidentielles sur un serveur [et que] L’article 34 de la loi Informatique et Libertés impose une obligation de sécurisation des données à caractère personnel. » Il était fortement conseillé de mettre à jour les serveurs vulnérables, afin de ne plus utiliser de version affectée par la faille ; de révoquer les clés et certificats utilisés ; de renouveler les clés et mettre à jour les certificats correspondants et pour finir, de de renouveler les moyens d’authentification des utilisateurs, notamment leurs mots de passe, une fois les correctifs appliqués. Bref, nous étions donc en avril 2014 et Facebook, Gmail, Youtube, Yahoo Mail, Dropbox, GoDaddy, Darty, … étaient touchés par cette inquiétante faille.

Plus d’un an plus tard, plusieurs centaines de TRÈS importants serveurs toujours faillibles à Heartbleed.

1 an plus tard, on prend les mêmes

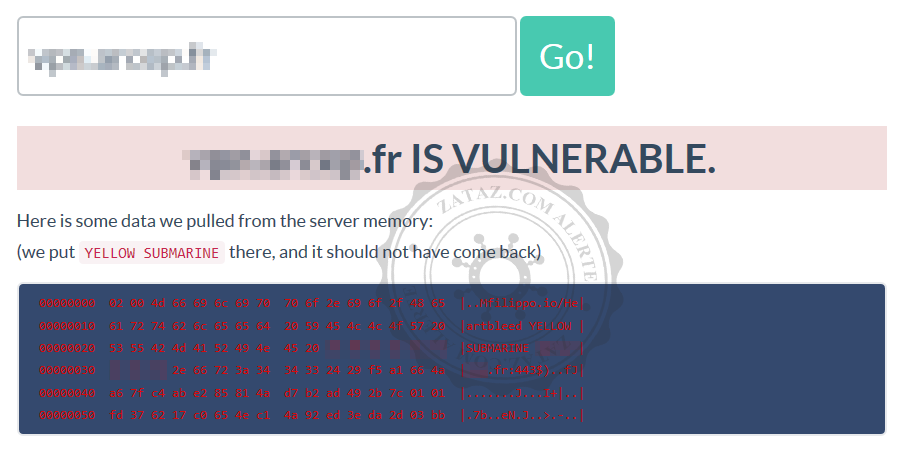

Via un site Internet appartenant à une université américaine, que nous ne citerons pas ici en raison du fait que les 3/4 des sites, que le protocole d’alerte de ZATAZ.COM a alerté avec l’aide de James L., n’ont toujours pas été corrigés, la rédaction de ZATAZ.COM a pu constater des milliers de serveurs et sites toujours faillibles à Heartbleed. Autant dire qu’à la lecture des logs proposés par cet espace universitaire, totalement licite, c’est le petit cœur tendre de la rédaction de zataz qui saignait.

Ce portail universitaire, basé dans le Michigan, regroupe des archives publiques permettant aux chercheurs d’extraire des statistiques. Autant dire qu’il est possible de retrouver beaucoup d’autres informations de ce big data local. Des millions de données qui ont permis à la rédaction de zataz.com d’extraire, uniquement pour la France, 2 Go d’informations ne traitant que de la faille qui nous intéresse aujourd’hui. Plus inquiétant, dans cet inventaire à la Prévert, nous avons pu retrouver des dizaines d’écoles (Universités, télécoms, Mines, …) ; des structures liées à l’énergie comme des serveurs EDF, GrDF ; des Banques ; des Centres Hospitaliers ; des Chambres de Commerce et d’Industrie ; des Ministères ; des opérateurs téléphoniques … Pour les cas les plus sensibles, nous avons contacté l’Agence nationale de la sécurité des systèmes d’information (ANSSI) afin de tirer les oreilles aux mises à jour retardataires. A noter que les banques concernées, et l’ensemble des opérateurs alertés ont corrigé.

Il est vrai qu’il serait dommage de se dire que des « espions » étatiques, cachés sous une tente Special Collection Service par exemple, n’auraient plus qu’à sniffer les données qui passeraient par leurs petites oreilles… qui saigneraient rapidement par autant de facilité d’interception.

Pingback: ZATAZ Magazine » Rétro : Un été caniculaire chez les pirates

Pingback: ZATAZ La NSA dit ne pas cacher sa gestion des 0Day - ZATAZ