Fuite de données massive dans le cloud… ni vue, ni connue !

En une semaine, le Protocole ZATAZ a alerté une dizaine d’entreprises concernant une fuite de données. Le fautif ? Un « cloud » mal sécurisé. Des espaces faillibles en raison de la mauvaise configuration d’outils comme Elastic Search. Sur cette dizaine d’alertes, une seule société a « averti » ses utilisateurs.

Elastic Search, pour faire simple, c’est un moteur de recherche capable de stocker des millions d’informations. Des contenus que l’on peut interroger en temps réel. Par exemple, imaginez, vous avez devant vous un fichier contenant plusieurs millions de lignes (identités, adresses, téléphones, mots de passe, …). En un clic de souris, Elastic Search vous offre l’accès à l’information recherchée dans cette masse de données. Ce protocole peut s’exploiter en local, dans une machine présente dans votre entreprise, dans votre garage, ou via un service nuagique, un cloud. Il en existe de nombreux, les plus connus et utilisés : Azure de Microsoft, AWS d’Amazon, Adobe Cloud …

Et le problème, avec ce type de stockage, si ce dernier est mal configuré, mal protégé, c’est la fuite de données assurée.

Exemples de fuites corrigées

Les créateurs d’Elastic Search indiquent que le scénario de violation le plus courant vient de la mauvaise sécurisation d’un cluster sur Internet. N’importe qui peut se connecter et accéder aux données sans avoir besoin d’un nom d’utilisateur, ni d’un mot de passe. Il suffit, dans la majorité des cas, de posséder l’adresse IP qui gère l’élastique. En février 2020 par exemple, Decathlon Espagne corrigeait l’accès à 123 millions d’enregistrements via un serveur ElasticSeach mal configuré.

En mai 2020, ZATAZ alertait l’application Citygo. L’entreprise fermait les portes un peu trop ouvertes de son stockage. « La sécurité des données de notre service et de nos utilisateurs est bien assurée et n’a subi aucun problème. À la suite de vos remarques, nous avons renforcé la sécurité concernant le monitoring de nos serveurs. » va m’indiquer CityGo.

Même problème pour la société de formation en droit Prépa ISP. Rapidement une réponse va me confirmer la prise en main du problème « Cela a été transmis au prestataire et je viens de lui communiquer également votre mail d’explication. Je ne peux que vous remercier de vos diligences. » confirme la direction de cette société.

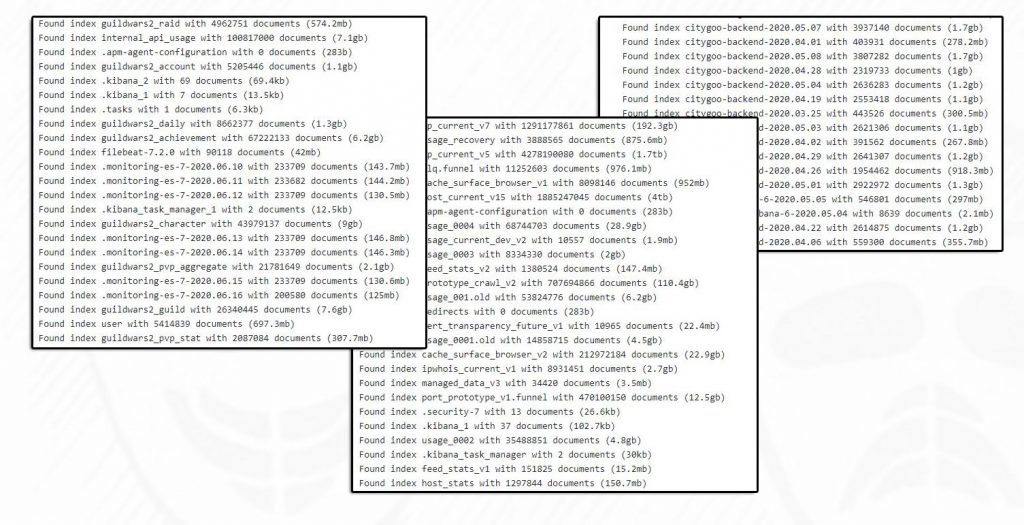

Fin juin, Gregory B., un chercheur en cyber sécurité Belge, passait par ZATAZ pour alerter Telecom Italia une entreprise. La fuite, via Kafka, était loin d’être légère. Des centaines de milliers d’informations, dont des données bancaires complètes et non chiffrées. La semaine dernière, le Protocole d’Alerte ZATAZ informait l’éditeur du jeu vidéo Guildwars 2, NC Soft. Des Tb de données. La fuite sera rapidement corrigeait.

Début juillet, c’est la société spécialisée en cyber sécurité « Securitytrails » qui corrigeait son « problème » grâce à l’intervention de Gregory. Elle va alerter ses utilisateurs de changer leur clé dédiée au service de cette entreprise afin d’éviter une usurpation malveillante.

Pourquoi 4 entreprises sur 5 n’alertent pas ?

Mes chiffres sont inquiétants, mais pas surprenants ! Quatre entreprises sur cinq n’alertent ni les autorités, ni les clients impactés par une fuite. Peur pour leur image ; peur de l’amende potentielle ; ou alors parce qu’il est trop tard. Plusieurs découvertes effectuées par le Service Veille ZATAZ ont démontré que des pirates étaient passés par là, bien avant nos découvertes et nos alertes gratuites, bénévoles et n’ayant que l’unique mission d’aider.

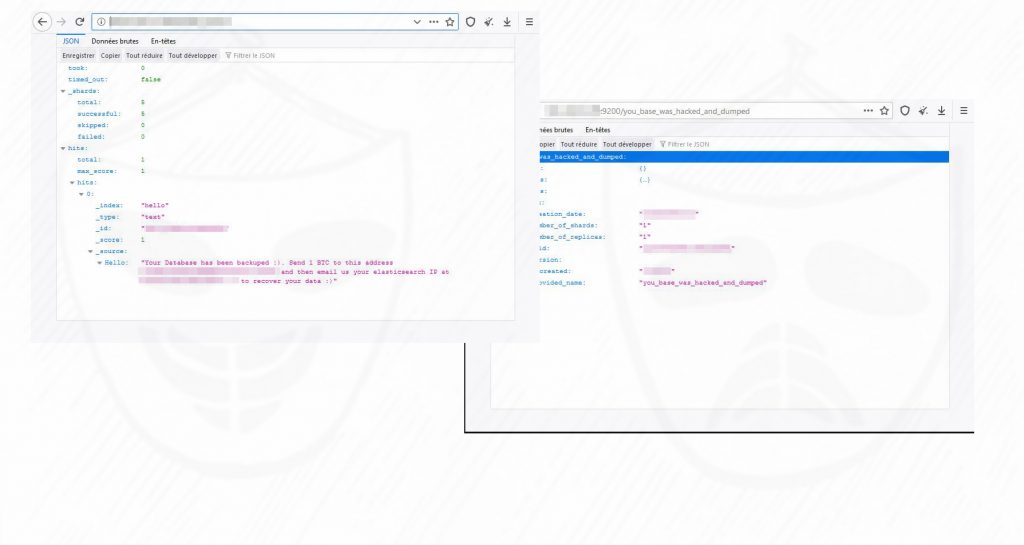

Par exemple, la société franco-espagnole KG (spécialisée dans… la voyance). Nous avons découvert qu’en plus d’avoir l’ElasticSeach bien détendu, et 5 serveurs ouverts, des pirates annonçaient la prise d’otage des bases de données. Le pirate, nous l’avons baptisé airmail, réclame 1 bitcoin (8000€ / 12 000 CAD $) pour ne pas diffuser les données. Même sanction pour cette entreprise « X » qui, en plus de sauvegarder des informations concernant la cryptomonnaie, se retrouve avec une demande de rançon signée Wegetyourdb.

À noter qu’avec les contenus interceptées, les pirates ont l’ensemble des secrets internes, sauvegardées, appartenant à l’entreprise et à ses clients.

Comment être averti d’une fuite de ce genre ?

Comme j’ai pu l’expliquer dans ma chronique télévisée « L’alerte Cyber » [chaque jeudi à 12h et 17h] dans l’émission Smart Tech sur B Smart TV, aussi idiot que cela puisse paraître, lire la notice des outils employés n’est pas un gadget, une perte de temps. Pour ElasticSeach par exemple, mais aussi pour les cloud cités, des pages dédiées à la sécurisation sont proposées. Toujours vérifier si les outils sont configurés en mode basic, ou non.

Demain, 12h et 19h, sur la chaîne @B_SMART_TV ma chronique "Les alertes Cyber" (chaque jeudi) dans l'émission Smart Tech avec Delphine Sabattier @delf1 – Nous reviendrons sur les fuites de données dans les mains des pirates. #cybersecurite @the8brains pic.twitter.com/yqFexKAISC

— Damien Bancal "o/" (@Damien_Bancal) June 24, 2020

Faire auditer son outil avant sa mise en production. Faire appel à des professionnels qui testeront son imperméabilité. Il existe aussi des sites qui offrent la possibilité de découvrir si un problème impacte votre entreprise. Le plus connu est Shodan. Il existe aussi des moteurs de recherche en ligne plus discrets, mais tout aussi efficace comme leakix.net ou encore buckets.grayhatwarfare.com. Dans ce dernier cas, des « stockages » d’Amazon S3 Buckets ouverts ! Plus de 250 000 y sont référencés.