La cybersécurité à bord : quand la menace gagne les océans et les quais

La cybersécurité maritime s’impose comme un enjeu majeur pour la protection des navires et des ports. Piratages, espionnage industriel et sabotages deviennent possibles, menaçant durablement l’économie mondiale et la sécurité des équipages, à l’échelle planétaire.

La digitalisation croissante du secteur maritime transforme radicalement la manière dont les navires naviguent et les ports fonctionnent. Des systèmes de navigation électroniques et des plateformes logistiques automatisées aux technologies de communication haut débit, chaque composant maritime devient une cible potentielle pour les cybercriminels. Les conséquences d’une attaque peuvent être catastrophiques : pannes de navigation, blocage de cargaisons stratégiques, voire menaces directes contre la sécurité de l’équipage ou l’environnement. Les compagnies maritimes et les autorités portuaires doivent donc collaborer étroitement pour adopter des mesures de prévention et de protection efficaces. Qu’il s’agisse de la formation du personnel à la détection de courriels frauduleux, de l’installation de pare-feu robustes ou de l’application de normes internationales rigoureuses, chaque détail compte. La cybersécurité maritime n’est plus un luxe, mais une priorité absolue dans un monde où la moindre faille numérique peut paralyser l’économie planétaire et mettre des vies en danger. Il est impératif.

Le transport maritime, pilier de l’économie mondiale

Le monde maritime constitue aujourd’hui l’artère vitale de l’économie mondiale. Des porte-conteneurs géants aux navires de croisière en passant par les bateaux de pêche, chacun occupe une place spécifique dans un secteur qui assure chaque jour l’acheminement de marchandises et de passagers sur des routes maritimes essentielles. Selon certaines estimations, près de 90 % du commerce mondial transite par les océans, offrant au transport maritime un rôle irremplaçable dans notre monde interconnecté. Et si l’on songe souvent aux risques d’abordage, de piraterie ou de naufrage, un danger d’un autre genre se propage désormais à grande vitesse : la cyberattaque.

D’abord considérée comme un phénomène cantonné au monde de l’informatique terrestre, la menace numérique a fini par atteindre le cœur de la navigation. Les navires, longtemps isolés en haute mer, se retrouvent de plus en plus connectés à Internet et aux réseaux terrestres, tandis que les ports automatisent massivement leurs opérations. Ce virage numérique, bien que profitable pour l’efficacité et la sécurité maritime, multiplie également les surfaces de vulnérabilité, qu’il s’agisse des passerelles de navigation ou des gigantesques terminaux de conteneurs. Et le coût d’une cyberattaque peut s’avérer colossal : retard de livraison, interruption de chaîne logistique, atteinte à la sécurité physique de l’équipage, risques environnementaux et perte de confiance des clients.

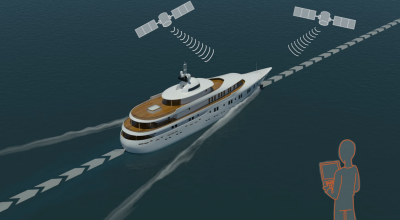

Pour mieux comprendre l’ampleur de cette menace, il faut d’abord souligner la place centrale qu’occupe le secteur maritime dans l’économie globale. Un porte-conteneurs quittant l’Asie pour l’Europe peut transporter, à lui seul, des milliers de boîtes remplies de matériel électronique, de vêtements, de pièces détachées ou de produits agroalimentaires. Derrière ce ballet logistique se cachent des systèmes de plus en plus sophistiqués : radars intégrés, systèmes de navigation électroniques (ECDIS), calculateurs de trajectoire, bases de données de cargaison, dispositifs de communication à large bande, etc. Les compagnies maritimes monitorent souvent leurs navires à distance, suivent en temps réel les flux de marchandises et anticipent les arrivées en se connectant aux infrastructures portuaires. Cette hyperconnexion, bien que révolutionnaire, fournit des points d’entrée précieux pour des cybercriminels, qu’ils soient motivés par le gain financier, l’espionnage ou des intentions malveillantes plus larges.

L’essor de l’électronique embarquée et des systèmes portuaires automatisés

La montée en puissance des risques numériques a également été accélérée par l’évolution de l’industrie : le shipping traditionnel laissait peu de place à l’électronique connectée, hormis la communication radio ou satellite. Désormais, outre la mise en réseau des instruments de passerelle, on installe des caméras intelligentes à bord, on gère l’énergie et la propulsion via des systèmes de contrôle industriels (ICS/SCADA), et on déploie un accès Internet pour l’équipage et les passagers. Les compagnies maritimes cherchent à optimiser leurs routes grâce au Big Data et à l’intelligence artificielle, quand les ports s’équipent de terminaux robotisés, de grues automatisées et de plateformes logistiques pilotées par ordinateur. Cela se traduit par une dépendance grandissante à la technologie, mais aussi par une vulnérabilité accrue aux intrusions informatiques. Fin décembre 2024, au Pays-Bas, ZATAZ a appris que des malveillants s’étaient introduits dans le dock flottant de l’Oranjewerf à Amsterdam, propriété de l’entreprise Damen, et ont saboté deux grues en brisant les consoles d’ordinateur et les manettes. Les pirates voulaient « manifester » contre les fabricants d’armes.

Lorsque l’on aborde la question de la cybersécurité maritime, on ne se limite pas aux navires. Les infrastructures portuaires jouent elles aussi un rôle déterminant dans la chaîne logistique. Les ports majeurs, comme Rotterdam ou Singapour, sont devenus de véritables hubs numériques, avec des terminaux intégrant des systèmes de suivi de conteneurs en temps réel et des dispositifs d’authentification à l’entrée pour les camions, les trains ou les barges fluviales. L’ensemble est interconnecté, afin de fluidifier le trafic et de garantir un rendement optimal. Mais comme toute infrastructure critique, les terminaux portuaires sont une cible de choix : bloquer le fonctionnement d’un grand port peut provoquer un effet domino sur la livraison de marchandises dans plusieurs pays, induisant retards, pénuries et pertes financières colossales. Sans parler de la main mise d’un pirate sur l’informatique local ayant pour mission de repérer certains conteneurs pour le compte d’un cartel de la drogue. En 2020, par exemple, un homme de 41 ans, surveillait la manière dont les conteneurs d’expédition étaient scannés dans le port de Rotterdam, aidant ainsi des barons de la drogue à identifier où placer les stupéfiants pour éviter d’être détectés. Il a également piraté le réseau informatique du terminal d’Anvers grâce à un logiciel malveillant chargé sur une clé USB et inséré par un employé de bureau soudoyé, lui donnant accès à des données qui auraient pu permettre de récupérer de la drogue sans attirer l’attention.

Face à ce tableau, il est légitime de s’interroger : en quoi les cyberattaques maritimes diffèrent-elles de celles qui touchent les entreprises terrestres ? D’abord, par la nature même des actifs visés. Sur un navire, une intrusion peut compromettre un système de navigation critique, menant à une collision ou un échouement. Sur un terminal portuaire, la paralysie d’un système de grues automatisées peut bloquer le chargement et le déchargement de milliers de conteneurs. Les considérations de sûreté sont également spécifiques au maritime : un sabotage n’entraîne pas seulement des pertes économiques, il peut menacer la vie de marins ou de passagers, voire provoquer une catastrophe environnementale s’il s’agit d’un pétrolier ou d’un transport de produits chimiques.

Les acteurs de la menace : hackers, cybercriminels et espionnage d’État

Plusieurs catégories d’attaquants gravitent aujourd’hui dans cette sphère. Il y a tout d’abord les hackers isolés, parfois guidés par la curiosité, parfois par l’appât du gain. Viennent ensuite des cybercriminels organisés, davantage structurés, qui opèrent à travers des campagnes de phishing, de ransomwares ou de vols de données, dans le but de soutirer de l’argent aux compagnies maritimes. On retrouve enfin des groupes soutenus par des États ou se livrant à des actes d’espionnage industriel, cherchant à capter des informations stratégiques sur le commerce maritime ou, plus inquiétant, à perturber des routes jugées vitales pour la concurrence économique et géopolitique.

La gravité des menaces se reflète dans les techniques employées. Le phishing, par exemple, demeure la porte d’entrée la plus courante : un courriel apparemment inoffensif atterrit dans la boîte d’un officier de bord ou d’un administrateur de systèmes portuaires, contenant un lien ou une pièce jointe malveillante. En un clic, le malware s’exécute, ouvrant une brèche qui permet à l’attaquant de progresser au cœur du réseau. Les ransomwares, eux, chiffrent les données critiques ou bloquent l’accès aux systèmes d’information. Des compagnies maritimes ont déjà vécu ce cauchemar : systèmes de réservation paralysés, flux logistiques interrompus, terminaux portuaires à l’arrêt complet. On se souvient notamment de l’attaque NotPetya en 2017, qui a lourdement impacté plusieurs multinationales du shipping, dont la célèbre Maersk, contrainte de réinstaller des milliers de serveurs et de postes de travail.

Les hackers s’intéressent aussi à la manipulation des systèmes de navigation. En interceptant ou en brouillant les signaux GPS, ils peuvent fausser la position réelle d’un navire, menant potentiellement à des routes erronées, voire à des collisions. Cette technique de GPS spoofing a été documentée dans certaines zones géopolitiquement sensibles. Des capitaines ont pu constater que leur AIS (Automatic Identification System) indiquait un positionnement fictif, parfois à des dizaines de kilomètres de leur localisation réelle. Dans le meilleur des cas, l’équipage repère l’anomalie et repasse sur une navigation traditionnelle. Dans le pire, il court à la catastrophe.

Conséquences opérationnelles et financières

Les conséquences de ces intrusions sont multiples. Sur le plan opérationnel, un navire incapable de naviguer peut se retrouver bloqué en mer, mettant en péril la sécurité du personnel et la livraison de sa cargaison. Dans les ports, l’immobilisation des grues ou la perte de l’outil informatique de gestion provoque un engorgement des quais et des retards en chaîne qui se répercutent sur le transport routier, ferroviaire et aérien. Ces blocages génèrent d’énormes pertes financières, sans compter les frais de remédiation : restauration des serveurs, achat de nouveaux équipements, prise en charge d’éventuelles rançons, amendes réglementaires pour non-respect de certaines obligations légales et hausse des primes d’assurance. À cela peut s’ajouter le risque de sabotage physique (collision, échouement, marée noire) si un système critique est manipulé. On peut aisément imaginer la marée noire, doublée d’une crise diplomatique, qu’entraînerait l’échouement artificiellement provoqué d’un pétrolier dans un détroit vital pour le commerce mondial.

Il en découle un impact significatif sur la réputation des compagnies maritimes ou portuaires ciblées. Les clients, de plus en plus exigeants en matière de ponctualité et de fiabilité, pourraient douter de la capacité d’un opérateur à sécuriser ses flux. L’image de marque en pâtit, tout comme la confiance des partenaires et des gouvernements. Le secteur, pourtant déjà soumis à des tensions économiques et concurrentielles, ne peut pas se permettre de laisser planer la moindre suspicion quant à sa résilience face aux nouvelles menaces numériques.

Des réglementations en mutation : OMI, ANSSI, directive NIS 2…

Pour répondre à cette situation, la réglementation s’est progressivement étoffée. L’Organisation maritime internationale (OMI), via diverses résolutions et circulaires comme le MSC-FAL.1/Circ.3, a diffusé des directives sur la gestion du risque cybernétique maritime. Elles encouragent une approche globale de la sécurité numérique, basée sur l’identification des risques, la protection, la détection, la réponse et la récupération. Les autorités nationales s’emparent également du sujet.

En France, par exemple, l’ANSSI (Agence nationale de la sécurité des systèmes d’information) préconise la mise en place de mesures de cybersécurité dans les organismes critiques, lesquels incluent logiquement la logistique portuaire et le transport maritime. D’autres pays, comme les États-Unis, le Royaume-Uni ou Singapour, ont développé leurs propres lignes directrices et imposent parfois des audits, notamment dans le cadre de la directive NIS (Network and Information Systems) au niveau européen.

Outre ces obligations légales, des normes volontaires jouent un rôle important, à l’image de l’ISO/IEC 27001, qui définit les bonnes pratiques pour la gestion de la sécurité de l’information. De même, les standards ISA/IEC 62443 s’appliquent aux systèmes de contrôle industriels, cruciaux à bord des navires et dans les terminaux portuaires. Même si ces référentiels ne sont pas obligatoires, les compagnies maritimes qui souhaitent prouver leur sérieux et réduire leur prime d’assurance tendent à les adopter ou s’y conformer.

Mesures de protection et stratégies de défense

Sur le terrain, les mesures concrètes pour contrer les attaques sont multiples. La première consiste à cartographier précisément les systèmes numériques présents à bord et à quai : la navigation électronique, les équipements de communication, les systèmes de propulsion, le chargement de la cargaison, etc. Sans une vue claire de l’architecture informatique, il est impossible de savoir quelles portes d’entrée un pirate pourrait emprunter. L’étape suivante est celle de la protection. Elle inclut la segmentation des réseaux, afin que le système de gestion de la cargaison ne puisse pas être compromis à partir d’un simple poste bureautique. Elle implique aussi la mise à jour régulière des logiciels, la suppression des mots de passe par défaut, l’authentification à plusieurs facteurs, la présence de pare-feu et d’outils de détection d’intrusion.

La formation du personnel constitue un pilier essentiel. Les marins à bord, parfois peu familiarisés avec les subtilités de la cybersécurité, doivent comprendre le danger que peut représenter un mail de phishing ou l’utilisation d’une clé USB douteuse. Au même titre que les exercices de sécurité incendie, des exercices de cybercrise peuvent être organisés, au cours desquels l’équipage apprend à détecter des comportements suspects, à isoler un segment du réseau ou à contacter rapidement les spécialistes à terre. Le personnel portuaire, qui manipule de nombreuses données de transit et connecte quotidiennement des équipements, a lui aussi besoin d’être formé. Il faut mettre en place des procédures rigoureuses d’accès aux zones sensibles, vérifier le matériel des sous-traitants et instaurer une politique claire de gestion des incidents.

Cette politique de gestion des incidents s’incarne généralement dans un plan de réponse à la cyberattaque. Il désigne une cellule de crise, souvent composée du capitaine, de certains officiers, du responsable informatique ou d’un coordinateur spécialisé en cybersécurité. Chacun sait quel rôle jouer en cas d’attaque. Des actions de confinement sont prévues, notamment pour déconnecter au plus vite le segment du réseau compromis, afin d’empêcher la propagation du malware. Des sauvegardes hors ligne assurent une reprise plus rapide de l’activité. Vient ensuite la phase de communication : vis-à-vis de l’équipage, des autorités portuaires, des partenaires commerciaux, voire du grand public. Il s’agit de faire preuve de transparence tout en évitant la diffusion de fausses informations ou la panique à bord.

Leçons tirées des incidents passés

Les retours d’expérience, fondés sur des incidents passés, illustrent bien ces défis. L’attaque NotPetya, qui a frappé des multinationales en 2017, est devenue un cas d’école, démontrant que l’interruption de quelques serveurs critiques peut paralyser toute une flotte, à terre et en mer. Les ports eux-mêmes n’y échappent pas : plusieurs terminaux majeurs ont subi des rançongiciels (ransomwares), contraignant parfois les exploitants à payer une rançon pour débloquer l’accès aux systèmes de gestion. Ces expériences montrent aussi l’utilité d’une bonne préparation. Les compagnies qui avaient investi dans des plans de continuité et des sauvegardes hors ligne s’en sont mieux sorties, raccourcissant les délais de rétablissement et limitant les pertes.

Dans une perspective plus large, il faut se projeter dans l’avenir du shipping. Les navires sont de plus en plus automatisés : certains projets de bateaux autonomes émergent déjà, testant la faisabilité de naviguer sans équipage humain. Le développement de la 5G et de la 6G, la connectivité satellite en haute mer ou encore l’essor de l’Internet des objets (IoT) ouvrent un champ de possibilités inédit pour optimiser l’exploitation des navires. On pense à la maintenance prédictive, à la surveillance en continu des performances, à l’intelligence artificielle pour affiner la routage en fonction de la météo ou du trafic… Mais chaque gain en efficacité s’accompagne d’un risque supplémentaire si la sécurité n’est pas intégrée dès la conception. Les capteurs IoT mal protégés pourraient, par exemple, servir de cheval de Troie à des pirates cherchant à brouiller les données de maintenance ou à prendre le contrôle d’un système de propulsion.

Ces scénarios futurs, loin d’être de la science-fiction, préoccupent déjà les régulateurs. L’Organisation maritime internationale et les pouvoirs publics multiplient études et consultations pour réviser constamment les normes, afin de ne pas se laisser dépasser par l’inventivité des cybercriminels. On peut s’attendre, dans les années qui viennent, à un durcissement progressif des obligations en matière de cybersécurité, avec la possibilité de sanctions plus sévères contre les opérateurs jugés négligents. Parallèlement, l’approche « assurance » se développe : les compagnies d’assurance maritime intègrent désormais l’exposition aux cyber-risques dans leurs contrats, fixant parfois des exigences spécifiques (tests d’intrusion annuels, formation certifiée du personnel, etc.) pour accorder une couverture ou établir le montant des primes.

Le défi le plus ambitieux reste sans doute la coopération internationale. La mer n’appartient à personne, et le transport maritime se joue dans des eaux internationales, reliant des continents et des ports sous juridictions diverses. Dès lors, la lutte contre la cybercriminalité maritime requiert des mécanismes de partage d’information, de mutualisation des connaissances et d’échanges de bonnes pratiques. Certains pays encouragent la mise en place de centres de veille (CERT ou CSIRT spécialisés dans le maritime), alimentés en temps réel par des rapports d’incidents. Il est crucial de diffuser rapidement les indices d’une nouvelle campagne d’attaque ou d’un ransomware ciblant les armateurs, afin que d’autres acteurs puissent se protéger à l’avance. Cette solidarité cyber est parfois mise à mal par la concurrence économique et les tensions géopolitiques, mais c’est sans doute la condition sine qua non pour endiguer efficacement les attaques.

Recommandations à long terme pour les entreprises et les équipages

Au niveau de l’entreprise, les recommandations pratiques à long terme sont relativement claires. D’abord, mettre en place une gouvernance de la cybersécurité, avec un responsable (CISO ou équivalent) ayant une vision globale des risques numériques. Ensuite, établir des politiques et procédures écrites, claires et régulièrement mises à jour. Il convient de considérer la sécurité numérique comme un investissement stratégique, et non comme un coût accessoire : l’arrêt total d’un navire ou d’un port pendant plusieurs jours serait autrement plus coûteux qu’une campagne de formation ou l’achat d’un nouveau pare-feu. L’idée est aussi de renforcer la résilience : tester régulièrement les scénarios de panne ou de compromission, réaliser des audits de sécurité, organiser des simulations de cyberattaque. L’audit, qu’il soit interne ou externalisé, permet de repérer en amont les failles techniques ou organisationnelles (mots de passe trop simples, manque de cloisonnement réseau, absence de plan d’urgence). Les tests de pénétration, menés par des équipes spécialisées, simulent la démarche d’un attaquant et révèlent souvent des voies d’intrusion insoupçonnées.

Du côté du capitaine et de l’équipage, la sensibilisation aux risques numériques doit devenir aussi naturelle que la vigilance face au risque de tempête. Les marins doivent savoir comment agir s’ils repèrent un comportement suspect du système ECDIS, s’ils subissent une coupure soudaine de GPS, ou s’ils reçoivent un courrier électronique douteux en apparence envoyé par le service technique à terre. Les méthodes d’hameçonnage évoluent constamment, et il n’est pas rare que l’attaquant se fasse passer pour un partenaire légitime, profitant de la confiance préexistante pour tromper la vigilance. Les officiers de bord et l’ensemble du personnel doivent donc adopter de bons réflexes, comme la double vérification de l’origine d’un message, l’utilisation d’authentifications multifacteurs et le refus systématique de supports de stockage non vérifiés.

Pour les opérateurs portuaires, la tâche est tout aussi complexe. La gestion des accès physiques et numériques dans un port international peut être un cauchemar logistique si elle n’est pas bien planifiée. Entre les différentes compagnies maritimes, les transporteurs routiers, les agents de douane, le personnel de maintenance et les fournisseurs, le nombre de tiers susceptibles de se connecter au réseau est considérable. L’un des principes fondamentaux de la cybersécurité est donc la « moindre confiance », c’est-à-dire un système où chacun se voit attribuer uniquement les droits nécessaires à sa tâche, sans privilège superflu. Les accès à distance doivent être chiffrés et surveillés, le matériel qui se connecte au réseau doit être audité, et les procédures de vérification de l’identité (par badge, code PIN ou données biométriques) doivent être robustes et systématiques.

Enfin, les gouvernements et les régulateurs peuvent stimuler l’amélioration de la sécurité maritime en renforçant le cadre légal, en subventionnant la recherche et développement sur les solutions de cybersécurité maritime, et en facilitant l’échange d’informations sensibles sur les menaces. Parallèlement, ils peuvent promouvoir des labels ou certifications spécifiques au shipping, octroyés aux opérateurs adoptant des standards élevés de protection. Cette approche incitative vise à éviter que seuls les grands groupes disposant de moyens importants se dotent de solutions sophistiquées, tandis que les acteurs plus modestes (petites compagnies, ports régionaux, navires de soutien, etc.) demeureraient vulnérables, créant une brèche exploitable par les attaquants.

Tous ces enjeux, bien présents à l’heure actuelle, s’intensifieront dans les années à venir. La numérisation ne faiblira pas. Au contraire, l’essor de l’intelligence artificielle, du Big Data, de la robotique et des communications satellitaires de nouvelle génération promet d’accroître la complexité – et donc la dépendance – de l’ensemble du secteur maritime. Les navires autonomes, annoncés par certains industriels, représentent la prochaine révolution, mais aussi un saut quantique en matière de vulnérabilité. Un bateau piloté à distance pourrait, en théorie, être manipulé s’il n’est pas muni de solides dispositifs de cybersécurité et de mécanismes de redondance. Les armateurs et les constructeurs navals devront alors réfléchir à la résilience de bout en bout : systèmes de détection d’intrusion, communication chiffrée, sécurisation des capteurs IoT, déconnexion d’urgence, intelligence artificielle capables de repérer les signaux anormaux…

Tous ces efforts convergent vers un même constat : la cybersécurité maritime, tout comme la sûreté maritime traditionnelle (contre la piraterie ou le terrorisme), ne peut réussir qu’à travers la coopération et l’anticipation. Les entreprises du secteur ne doivent plus envisager la mer comme un rempart naturel contre les cybermenaces, car l’interconnexion grandissante balaie ce mythe. La coordination est d’autant plus cruciale que chaque incident peut affecter un maillon de la chaîne logistique, rejaillissant aussitôt sur les autres. Les gouvernements, les autorités portuaires, les compagnies d’assurance et les armateurs ont tous un rôle à jouer pour harmoniser les standards, partager leurs connaissances et sanctionner les comportements irresponsables ou négligents.

Ce constat ressort clairement des incidents survenus ces dernières années. Outre NotPetya, d’autres vagues de ransomwares ont touché des ports en Europe, en Asie et en Amérique du Nord, comme le port japonais de Nagoya, contraignant parfois les gestionnaires à stopper temporairement l’activité, avec toutes les conséquences économiques que cela implique. On observe également des cas de brouillage GPS répétés dans certaines zones côtières, soupçonnés d’être liés à des tests militaires ou à des actes criminels organisés. Le GPS, pilier moderne de la navigation, se retrouve donc exposé, remettant à l’ordre du jour l’importance d’outils de navigation traditionnels et de systèmes de positionnement alternatifs.

De nombreux opérateurs, conscients de leur vulnérabilité, lancent désormais des programmes de « cyber-hygiène » couvrant l’ensemble de leurs effectifs. L’idée est de diffuser une culture de la vigilance, dans laquelle chaque personne, du marin d’un petit ferry régional au directeur de terminal d’un gigantesque port, comprend les enjeux et sait comment réagir. Cette sensibilisation est souvent complétée par des partenariats public-privé, où services de renseignement nationaux et entreprises collaborent pour surveiller les menaces émergentes. Les exercices de simulation, au cours desquels on reproduit un scénario d’attaque contre un navire ou un port, se généralisent : ils permettent de tester en temps réel la capacité de l’équipage ou des opérateurs à détecter l’intrusion, à enclencher les procédures de confinement, à communiquer efficacement, puis à se remettre en ordre de marche.

Malgré ces progrès, il reste beaucoup à faire pour que la cybersécurité maritime atteigne un niveau de maturité comparable à celui de secteurs comme la finance ou la défense. La structuration des chaînes d’approvisionnement maritimes, la multiplicité des interlocuteurs et la dimension internationale compliquent la mise en place d’un dispositif de protection totalement unifié. Chaque acteur doit donc veiller à ne pas devenir le maillon faible. Beaucoup d’experts appellent de leurs vœux une véritable « standardisation » des protocoles de sécurité maritime, afin de définir un socle minimum commun à tous les navires et ports, quelle que soit leur zone d’exploitation. Une telle harmonisation n’est pas simple à mettre en place, compte tenu des divergences réglementaires et stratégiques entre les différentes nations. Toutefois, l’urgence de la situation pourrait stimuler cette coopération.

À l’issue de cette réflexion, il apparaît que la cybersécurité maritime n’est plus un sujet de niche réservé aux spécialistes de l’informatique. Elle constitue désormais un enjeu majeur de la sûreté en mer et de la continuité du commerce mondial. Les risques sont multiples, allant de la simple compromission de données jusqu’à la paralysie complète de terminaux portuaires stratégiques, voire la prise de contrôle illicite de systèmes cruciaux à bord. Les conséquences, qu’elles soient financières, opérationnelles, écologiques ou humaines, peuvent être dramatiques. C’est pourquoi il importe de déployer une stratégie globale, associant réglementation internationale, innovation technologique, formation des personnels et coopération entre tous les acteurs concernés.

La protection des navires et des ports face aux cybermenaces est ainsi devenue l’un des défis maritimes les plus pressants de notre époque. À mesure que le secteur adopte toujours plus de technologies connectées et d’équipements automatisés, il lui revient de bâtir un rempart suffisamment solide pour résister aux assauts croissants de la cybercriminalité. Cela passe par une prise de conscience collective et une volonté politique affirmée, mais aussi par la vigilance quotidienne de ceux qui font vivre le transport maritime. Plus que jamais, alors que les océans se voient quadrillés par d’innombrables routes commerciales, la défense des navires se joue autant à la passerelle de navigation qu’aux claviers des experts en cybersécurité.

Les câbles sous-marins, l’autre enjeu cyber en milieu maritime

Les câbles sous-marins constituent l’un des piliers ignorés du grand public, bien qu’ils assurent la quasi-totalité des échanges de données entre continents. Depuis les premiers câbles télégraphiques du XIXe siècle jusqu’aux fibres optiques actuelles, ils permettent de faire transiter des volumes colossaux de communications (mails, vidéos, transactions bancaires, données de géolocalisation). Leur rôle est donc stratégique : une simple rupture peut provoquer des coupures Internet, des ralentissements massifs et des perturbations économiques majeures. À l’heure où la cybersécurité maritime s’impose comme un enjeu prioritaire, la protection physique et logique de ces câbles soulève de nombreuses questions. En effet, si les navires et les ports se dotent de nouvelles défenses contre les menaces numériques, les artères sous-marines sont déjà au cœur de la compétition pour la maîtrise du cyberespace. Et les bateaux laissant trainer leur ancre, par mégarde, et abimant des câbles sous marin en mer Baltique nous rappelle les enjeux sous marins. Pour mémoire : L’eagle S (bateau russe).

Vulnérabilité physique et accidents fréquents

La fragilité des câbles sous-marins est liée à leur implantation : posés sur le fond océanique, parfois à des milliers de mètres de profondeur, ils parcourent des milliers de kilomètres pour relier des stations côtières dans différents pays. Les points d’atterrissement, là où ces câbles émergent pour rejoindre le réseau terrestre, sont particulièrement sensibles. Un sabotage ou un accident à ce niveau peut avoir des répercussions à grande échelle, plongeant des régions entières dans un « black-out » numérique.

En 2008, plusieurs ruptures de câbles en Méditerranée, au large de l’Égypte, ont fortement perturbé l’accès à Internet dans tout le Moyen-Orient et en Asie. Le plus souvent, ces dommages résultent d’incidents involontaires, tels qu’un chalut de pêche ou l’ancre d’un navire. La réparation implique alors l’intervention d’un navire câblier spécialisé, équipé de robots pour localiser et remonter la portion endommagée, puis la remplacer ou la souder. Ces opérations, coûteuses et techniques, peuvent durer plusieurs jours ou semaines, occasionnant des perturbations durables dans les télécommunications.

Sabotages, actes malveillants et espionnage

Au-delà des ruptures accidentelles, la crainte d’une coupure volontaire – à des fins criminelles, terroristes ou étatiques – gagne du terrain. Un groupe mal intentionné pourrait viser ces câbles pour déstabiliser un pays ou semer la confusion économique. Les cas de sabotages « suspects » ne manquent pas : en 2022, la coupure du câble reliant les îles Shetland et les îles Féroé a relancé les soupçons sur la protection insuffisante de ces infrastructures. Les bateaux Yi Peng 3 (bateau chinois) ou encore NewNew Polar Bear (bateau russe), par exemples.

L’espionnage constitue également une menace majeure. L’histoire a déjà prouvé qu’il était possible d’intercepter des communications sans rompre physiquement le câble : dans les années 1970, l’opération « Ivy Bells » menée par la marine américaine a installé un dispositif d’écoute sur un câble soviétique pour capter des échanges militaires. Aujourd’hui, la technologie a évolué et la majorité des flux est chiffrée, mais le risque demeure. Les répéteurs (qui amplifient le signal à intervalles réguliers) et les stations d’atterrissement peuvent représenter des points faibles. Les données ainsi interceptées peuvent concerner la finance, la défense ou des informations stratégiques sur des transactions commerciales internationales.

Les câbles sous-marins ne s’arrêtent pas aux frontières nationales. Traversant des eaux internationales et connectant différents territoires, ils exigent une coopération étroite entre États. Certains traités, comme la Convention des Nations unies sur le droit de la mer (CNUDM), abordent la protection des câbles, mais l’aspect cyber reste souvent en marge. Des accords bilatéraux ou multilatéraux se mettent en place pour définir des règles de surveillance et de réaction en cas de sabotage, ainsi que pour organiser des exercices de gestion de crise.

Cependant, la défiance peut prévaloir. Les États hésitent parfois à confier des travaux de pose ou d’entretien à des entreprises étrangères, redoutant l’installation de dispositifs d’écoute. Les tensions géopolitiques autour de l’accès à certaines zones stratégiques (Arctique, Détroits) renforcent ces craintes. Sur le plan assurantiel, les opérateurs de câbles souscrivent des polices spécialisées pour couvrir les dommages accidentels ou malveillants, ce qui les oblige à mettre en place des audits de sécurité et des plans d’intervention d’urgence.

Mesures de protection : du fond marin aux centres de données

Plusieurs solutions visent à renforcer la résilience des câbles sous-marins. Sur le plan physique, on envisage l’installation de capteurs détectant toute manipulation anormale, ainsi que le déploiement de patrouilles maritimes et aériennes pour surveiller les points d’atterrissement. Les cartes de navigation intègrent désormais des zones protégées correspondant au tracé des câbles, afin de limiter les collisions accidentelles.

La redondance géographique est également une réponse : multiplier les liaisons évite que la coupure d’un seul câble ne paralyse une région. Ainsi, de nombreux projets voient le jour (Arctique, routes transpacifiques, transatlantiques), permettant de contourner rapidement un point de rupture. Toutefois, la multiplication des tracés accroît la complexité de la surveillance et peut faciliter des sabotages ciblés si les schémas sont trop largement diffusés.

Au niveau télécom, les opérateurs renforcent le chiffrement des données et la détection d’intrusion, en particulier sur les répéteurs et les stations de débarquement. Certaines entreprises travaillent main dans la main avec les gouvernements pour partager des informations sur les menaces émergentes, tandis que des drones sous-marins spécialisés se préparent à intervenir en cas de coupure ou de doute sur une possible « écoute ».

Vers l’avenir : redondance, connectivité croissante et enjeux éthiques

La dépendance mondiale à l’Internet va encore s’intensifier avec l’essor de la 5G, de la 6G, du Big Data et de l’Internet des objets (IoT). Dans le secteur maritime, la navigation autonome et l’automatisation accrue des ports reposent sur l’échange de données en temps quasi réel avec des serveurs distants. Une coupure de câble pourrait alors ralentir ou bloquer ces processus, touchant des secteurs critiques (transports, énergie, finance, santé, défense).

Les opérateurs misent sur la redondance pour limiter les risques : des itinéraires multiples, des systèmes de secours satellitaires et la modernisation continue des infrastructures. Cependant, cette diversification nécessite une sécurité accrue et un cadre juridique solide. Faut-il légaliser l’écoute sous-marine au nom de la sécurité nationale ? Comment protéger la souveraineté numérique et la vie privée en évitant la surveillance généralisée ? Ces questions éthiques se posent d’autant plus vivement que les techniques d’interception évoluent et que le volume de données échangées augmente.

Et si, demain, la flotte mondiale devient presque intégralement autonome, la responsabilité de protéger ces navires connectés n’en sera que plus grande. Les futurs capitaines virtuels auront besoin de boucliers numériques puissants, conçus par des ingénieurs qui auront intégré la cybersécurité au cœur même de la conception. Les escales dans les smart ports se feront sous l’œil vigilant de systèmes capables de détecter la moindre anomalie, en dialogue constant avec les autorités terrestres. Dans un tel univers, la mer ne sera plus ce vaste espace isolé, mais un prolongement de la toile informatique globale, avec ses promesses et ses périls. Le virage est amorcé : il reste à s’assurer qu’il conduise à un avenir maritime sûr, résilient et toujours aussi essentiel à l’économie internationale, sans sacrifier les principes fondamentaux de sécurité qui régissent depuis toujours la vie en mer. Bref, les Jean-Bart et autre Surcouf 2.0 sont attendus sur le pont !

Abonnez-vous gratuitement à la newsletter de ZATAZ. Rejoignez également notre groupe WhatsApp et nos réseaux sociaux pour accéder à des informations exclusives, des alertes en temps réel et des conseils pratiques pour protéger vos données.