Le « shutdown » d’AlphV/BlackCat : une supercherie des cybercriminels ?

Le Département de la Justice des États-Unis (DOJ), Europol et l’Agence nationale contre le crime du Royaume-Uni (NCA), ont récemment nié toute implication dans la prétendue action judiciaire contre le groupe de rançongiciels AlphV/BlackCat. Il s’agirait d’une escroquerie montée par les pirates.

En décembre 2023, le DOJ, Europol et le NCA jouaient un rôle crucial dans le démantèlement de l’infrastructure utilisée par le gang de rançongiciels Black Cat/AlphV. Ce groupe était responsable d’attaques ayant paralysé le plus grand hôtel de Las Vegas et une entreprise de plusieurs milliards de dollars dans l’immobilier l’année précédente.

Peu après cette opération, le gang avait restauré une partie de son infrastructure mais peinait depuis trois mois à regagner la confiance de ses affiliés et partenaires criminels. AlphV avait semblé redorer son blason criminel avec une attaque dévastatrice contre Change Healthcare le mois dernier, qui s’est avérée être l’une des plus grandes crises auxquelles l’industrie de la santé américaine a été confrontée cette année.

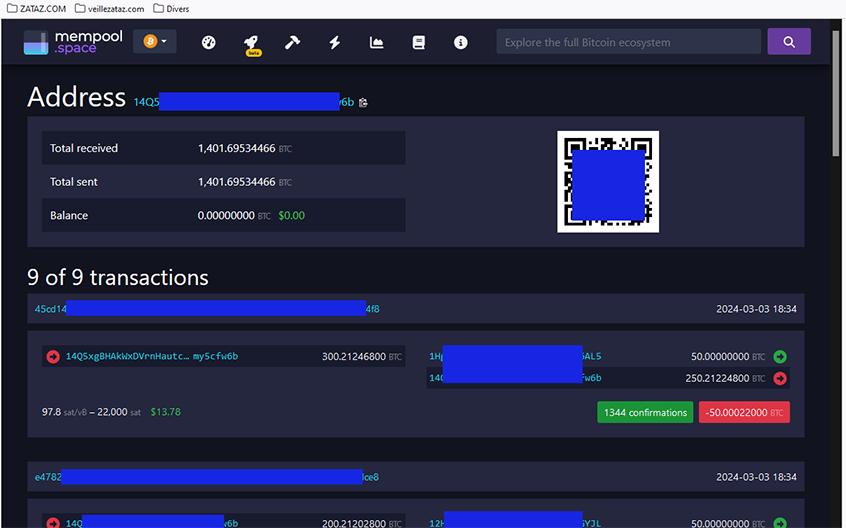

Cependant, il semble maintenant que les dirigeants du gang considèrent l’attaque contre Change Healthcare comme leur dernier grand coup. Le blog du groupe a été mis hors ligne, et un affilié du groupe, un affilié de longue date travaillant avec AlphV, s’est plaint dans un message diffusé dans le darkweb que ZATAZ a pu consulter, que la rançon obtenue de Change Healthcare, prétendument de 22 millions de dollars, leur avait été volée. « Mais après avoir reçu le paiement, l’équipe d’AlphV a décidé de suspendre notre compte et a continué de mentir et de retarder les choses lorsque nous avons contacté l’administrateur d’AlphV sur TOX« , a pu lire ZATAZ. Il a continué à dire qu’ils attendaient l’administrateur principal et le programmeur jusqu’à ce qu’aujourd’hui, ils vident le portefeuille et prennent tout l’argent. »

De son côté, Healthcare a refusé de confirmer le paiement de la rançon.

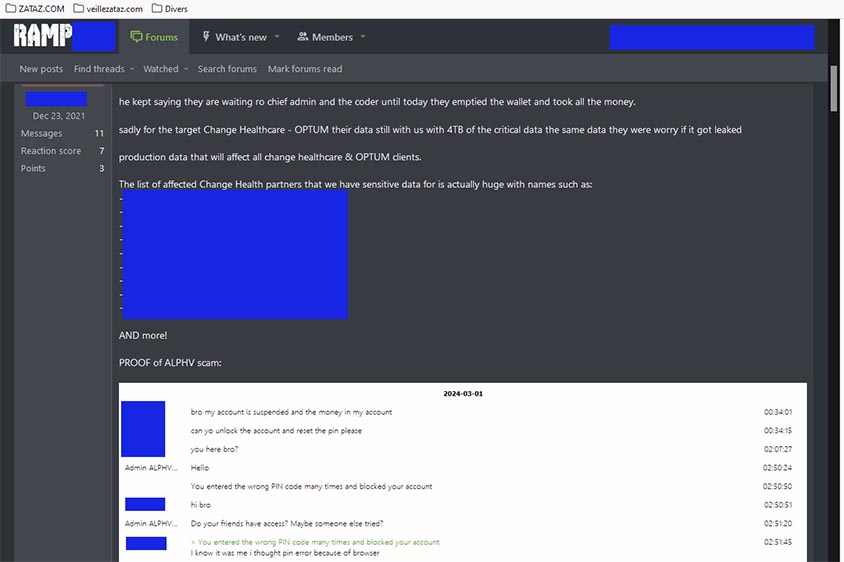

Un « exit scam » Sur le forum RAMP, ZATAZ a pu repérer un message affirmant qu’après avoir reçu le paiement de 22 millions de dollars, AlphV avait désactivé son compte et volé la totalité de la rançon. L’affilié de BlackCat a également mentionné détenir encore 4 TB de données volées à Change Healthcare. « Malheureusement pour la cible Healthcare – OPTUM, leurs données sont toujours en notre possession avec 4 To de données critiques, les mêmes données qu’ils craignaient de voir fuir.Des données de production qui affecteront tous les clients de Change Healthcare & OPTUM. La liste des partenaires de Change Healthcare affectés pour lesquels nous avons des données sensibles est en fait énorme, avec des noms tels que Medicare, Tricare, CVS-CareMark, Loomis« . Le pirate parle de dizaines de compagnies d’assurance.

Quelques heures plus tard, le nouveau site d’AlphV va disparaître, affichant une alerte des autorités américaines. Elle serait fausse ! Le DOJ, Europol et le NCA ont nié toute implication dans cet avis de fermeture dans des commentaires à Recorded Future News. AlphV a été banni du forum RAMP. « Je pense qu’il n’y a plus de raison d’attendre. C’est un exit scam, le répondant [AlphV] obtient le statut. Le sujet est clos« , va confirmer l’administrateur de RAMP.

Un « exit scam » est une forme d’arnaque principalement rencontrée dans le monde de la cybercriminalité et des affaires en ligne, où les opérateurs d’un service, d’un marché clandestin, d’une plateforme d’investissement ou d’une cryptomonnaie disparaissent soudainement avec les fonds des utilisateurs sans intention de les restituer. Ce terme est particulièrement utilisé dans les contextes où des plateformes opèrent dans des zones grises ou entièrement illégales de l’économie, telles que les marchés noirs en ligne, les investissements en cryptomonnaies non régulés ou les sites de jeux d’argent.

Exit Scam

Dans un « exit scam », les responsables de la plateforme encouragent souvent les dépôts ou les investissements supplémentaires peu de temps avant de disparaître, maximisant ainsi leurs gains illégitimes. Ils peuvent également fabriquer des excuses telles que des problèmes techniques, une opération policière ou des attaques de hackers pour expliquer les difficultés de retrait rencontrées par les utilisateurs, retardant leur découverte de l’escroquerie.

Voici quelques exemples notables d' »exit scams » dans divers domaines. Silk Road 2.0, le successeur du marché noir Silk Road, a été accusé d’un « exit scam » en 2014, lorsqu’il a été annoncé que des bitcoins d’une valeur de plusieurs millions de dollars appartenant à des utilisateurs avaient été « volés » à cause d’une prétendue faille de sécurité. Des doutes subsistent quant à la véracité de cette explication, beaucoup suspectant une fuite orchestrée des fonds.

Bien que plus compliqué qu’un « exit scam » classique, la faillite de Mt. Gox en 2014 a des similitudes, car environ 850 000 bitcoins appartenant aux clients ont disparu dans des circonstances mystérieuses. L’effondrement de cette plateforme d’échange a eu un impact énorme sur la confiance dans l’écosystème Bitcoin. Un autre cas très médiatisé d' »exit scam » dans l’univers des cryptomonnaies est BitConnect. Il promettait des rendements incroyablement élevés via un prétendu bot de trading. En 2018, la plateforme a fermé, entraînant la perte de fonds pour de nombreux investisseurs. La nature non réglementée de la DeFi a conduit à une augmentation des « exit scams ». Un exemple notable est celui de Meerkat Finance, un projet sur la Binance Smart Chain qui a disparu avec 31 millions de dollars un jour après son lancement, en 2021. En juin 2019, je vous expliquais comment des pirates avaient mis la tête à prix d’un « exit scammeur ». 70 000$ pour le retrouver et le tabasser !

Le 9 mars, le blackmarket Incognito mettait en ébullition ses centaines d’acheteurs/vendeurs de drogue, faux documents, etc. Un « Exit Scam » d’un nouveau genre que ZATAZ suit depuis le début. Le propriétaire menace de publier des messages privés, des informations sur les transactions et les détails des commandes à moins que les fournisseurs ne paient des frais. Le marché affirme qu’il va publier un dump de 557 000 commandes et 862 000 transactions cryptographiques fin mai 2024.

À moins que les fournisseurs ne paient pour que leurs propres données et celles des clients soient supprimées de la liste. Le message affirme que les acheteurs auront accès à ce portail dans quelques semaines afin qu’ils puissent également supprimer leurs informations. Le marché affirme que toutes les adresses envoyées à l’aide de la fonction de cryptage automatique ont été enregistrées en texte brut et que les messages expirés et les identifiants de transaction n’ont pas été réellement supprimés. Les montants demandés varient de 100 $ à 20 000 $, selon le niveau du marché des fournisseurs.