Magecart : des hackers accusés du vol de 160 000 cartes de crédit

La Russie a pris la rare mesure d’inculper publiquement six personnes soupçonnées d’avoir volé les détails de 160 000 cartes de crédit ainsi que des informations de paiement en piratant des magasins en ligne étrangers.

Selon un communiqué repéré par ZATAZ et publié par le bureau du procureur général de Russie en début de semaine, les suspects ont utilisé des logiciels malveillants pour contourner les mesures de sécurité des sites web et accéder à leurs bases de données. Ensuite, à l’aide d’un code malveillant, ils ont copié les détails du compte nécessaires et les ont stockés sur leurs serveurs distants. Les pirates ont ensuite vendu ces informations sur des forums internet du darknet. « Originalité » de cette affaire, les sites piratés étaient basés à l’étranger, dont les États-Unis.

Joker, arrêté ?

Les suspects ont été identifiés comme étant Denis Priymachenko, Alexander Aseev, Alexander Basov, Dmitry Kolpakov, Vladislav Patyuk et Anton Tolmachev. S’ils sont reconnus coupables, ils risquent une amende ou une peine pouvant aller jusqu’à sept ans de prison, selon la loi russe.

Selon les archives russes des décisions de justice, les suspects ont été arrêtés il y a environ un an, en 2023. On ne sait pas si ces individus malveillants étaient membres d’un groupe de pirates. Certains étaient trés proche du blackmarket UniCC. Ils étaient membre, selon l’agence TASS, du groupe The Infraud Organization.

Megacart

Les pirates informatiques russes inculpés ont utilisé une tactique de vol d’informations de paiement connue sous le nom de Magecart.

Magecart est tiré du groupe responsable des premières attaques, qui visaient spécifiquement les sites web utilisant la plateforme de commerce électronique Magento.

Dans une attaque de type Magecart, les pirates informatiques compromettent les sites web vulnérables en injectant du code malveillant, souvent du JavaScript, dans leurs pages de paiement ou dans d’autres parties du site où les informations de paiement sont saisies.

Comme ZATAZ a pu vous le montrer, sur une bonne dizaine d’année [1] ; [2] ; [3], ce code est conçu pour capturer des données sensibles telles que les numéros de carte de crédit, les codes CVV et les informations personnelles saisies par les utilisateurs lors du processus de paiement. Ces informations sont ensuite conditionnées et vendues dans des sites spécialisés dans le carding et autres marchés noirs.

Un business très juteux

Rien qu’en 2022, près de 60 millions d’enregistrements de cartes de paiement compromis ont été mis en vente sur des plateformes du dark web. ZATAZ révélait, en 2023, le « cadeau » d’un pirate offrant, pour vanter sa cyber boutique, 5 millions de cartes bancaires.

Ces types d’attaques sont particulièrement populaires parmi les cybercriminels [et pas que russes], selon les chercheurs. Les sanctions occidentales imposées à la Russie à la suite de son invasion de l’Ukraine motivent les pirates Russes à être encore plus agressif avec un fort besoin de liquidité. Argent que les autorités Russes peuvent récupérer pour « l’effort de guerre » ! Bref, laisser les pirates agir ; les laisser les pirates s’enrichir ; arrêter les pirates ; récupérer l’argent ! CQFD.

Le gouvernement russe fait rarement obstacle à de telles opérations, et les cas où le Kremlin poursuit ses propres criminels étaient rares, mais à totalement explosé depuis la fin 2021 comme je vous l’expliquais ICI et LA.

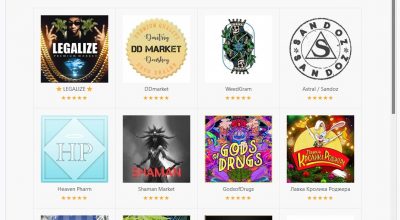

Forum Unicc

En 2022, le Service Fédéral de Sécurité (FSB) a arrêté l’administrateur du forum Unicc, où les acteurs malveillants se rassemblaient pour acheter ou vendre des données de cartes de paiement volées. Depuis son lancement en 2013, le personnel du site aurait gagné au moins 358 millions de dollars en cryptomonnaie grâce à la vente de cartes bancaires volées, selon la société d’analyse de blockchain Elliptic.