Quand un phishing perturbe toute une organisation

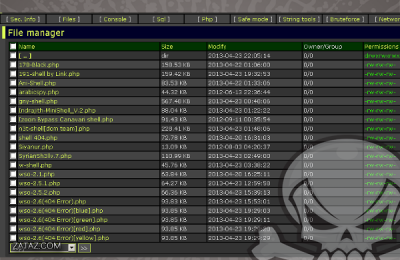

Quelle est le point commun entre le portail Internet de l’agglomération de Bourg-en-Bresse, de l’association GREP en charge de la prévention de la récidive et de la délinquance par l’emploi, ou encore du site de la Région PACA ? Ces trois entités ont été piratées et exploitées par un pirate...

Posted On 15 Sep 2014