Mauvaise pêche : piratage de la société Hook-up

[Info ZATAZ] – Le spécialiste du matériel de pêche Hook-Up a-t-il été infiltré par un hacker malveillant ? Le pirate propose à la vente une porte dérobée et deux bases de données.

En décembre 2023, le Service Veille ZATAZ découvrait un pirate informatique proposant à la vente plusieurs bases de données appartenant, selon ses dires, à des entreprises françaises. Parmi les victimes [je ne citerai pas les autres sociétés n’ayant pas encore eu de réponse des victimes à la suite des Protocoles d’Alerte ZATAZ], le spécialiste du matériel de pêche Hook-UP.

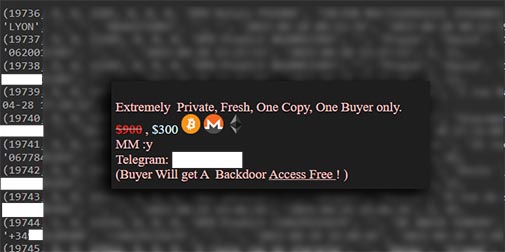

Le 4 décembre 2023, un pirate informatique que je nommerai « Jeton » annonçait sur un forum de pirates informatiques avoir mis la main sur des données appartenant à plusieurs sociétés françaises [et pas seulement] dont Hook-UP. Dans son annonce, le voyou 2.0 écrivait : « Je vends 2 bases de données appartenant au site officiel français hook-up.eu. Les deux bases de données contiennent des ordres et des données privées« . Le pirate montrait 31 millions de lignes au total dans les bases de données [BDD] qu’il affirmait avoir copiées. Plus de 28 millions pour l’une des BDD, 9,2 millions pour l’autre. La première était vendue 900 dollars US, 300$ pour la seconde.

Le voyou 2.0 va ensuite faire une « promotion » en commercialisant les deux bases pour 300 $

Alors que de fausses ventes, fausses diffusions et autres fake news pullulent sur le web et le darkweb, le malveillant, pour convaincre son auditoire, a fourni deux preuves. La première, un extrait de la base de données. Le Service Veille ZATAZ a pu constater : nom, prénom, adresses, téléphone, date [de ce qui semble être l’achat ou la livraison] et société de livraison.

Le pirate fait sa vente… sur le site de sa victime

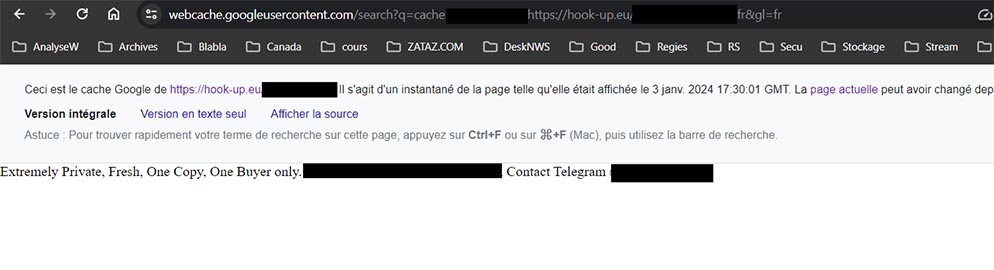

La seconde preuve, plus étonnante, mais que ZATAZ rencontre cependant assez souvent, est un lien sur le site officiel de Hook-UP. Le lien renvoyait vers une page installée par le pirate pour prouver son passage à ses potentiels futurs clients. Une adresse vers la boutique pirate où sont commercialisées ses cyberattaques et une adresse Telegram. Compte qu’il a créé fin novembre 2023 en reprenant la photo de l’acteur Alexander Calvert dans son rôle de Jack Kline [fils du diable] de la série Supernatural et l’image tirée d’un manga.

Selon le cache Google, le message caché par le pirate daterait d’au moins le 10 décembre 2023, avec une mise à jour [peut-être uniquement du cache Google] le 4 janvier 2024.

Comme vous avez pu le lire, je parle à l’imparfait. D’abord, l’annonce a disparu du blackmarket [mais pas les autres ventes du voleur]. Quelqu’un a-t-il acquis les bases de données ? Je n’en sais rien, mais c’est à craindre.

La page « preuve » cachée par le pirate sur le site de Hook-UP a été effacée ce 11 janvier. Le Protocole d’Alerte ZATAZ a alerté, pour la seconde fois [la première alerte ZATAZ datait de plus d’un mois] la société. Mais cette fois, en plus de deux courriels, un appel téléphonique. À noter que je n’ai reçu aucune réponse, aucun merci. La disparition de la page me conforte dans le fait que l’alerte est bien passée. Le premier courriel, en décembre, a pu se perdre.

Dernier point que je n’avais pas vu lors de la première découverte [c’est le cache Google qui me l’a montré à la relecture], le pirate offrait [sic] en plus des deux bases de données, l’accès à une backdoor, une porte dérobée, dans la cyberboutique : « L’acheteur recevra gratuitement une porte dérobée Web-Shell ! » Détail qui pourrait laisser penser que le hacker [et son potentiel acheteur] pouvait se balader dans les données depuis sa petite annonce.