Un site français pour adultes piraté, les secrets des amateurs dévoilés

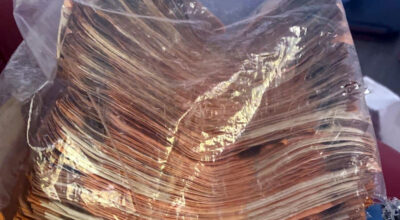

Il y a des découvertes qui me posent un sacré dilemme. Je viens de découvrir le piratage d'un site web français pour adultes. Les pirates diffusent les secrets des amateurs membres de ce réseau sexuel pour adultes consentants.

Posted On 19 Fév 2021