Comment protéger les terminaux Mac des cyberattaques

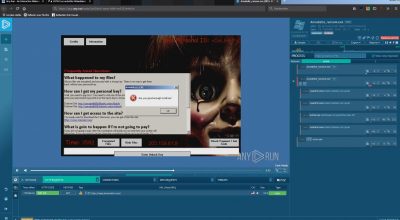

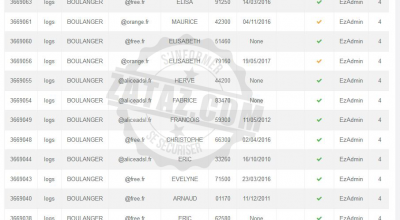

Maintenant que 91 % des entreprises utilisent des ordinateurs Mac, les cyberattaques ciblent de plus en plus les appareils de la marque. Le succès des attaques telles que KeRanger, XAgent, MacOSDynamic, Linker Exploitation et l’IoS Trifecta démontre que les terminaux Mac,...

Posted On 11 Mar 2018