iPhone verrouillé : trois organismes attaquent le FBI en justice

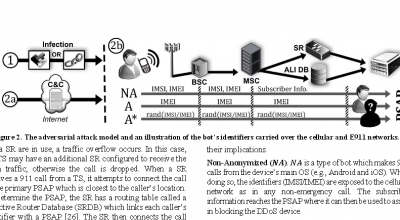

Trois organismes de presse ont déposé une plainte contre le FBI afin de savoir comment le Federal Bureau of Investigation a pu pénétrer dans l’iPhone verrouillé de l’un des terroristes de San Bernardino. iPhone verrouillé – Décembre 2015, des terroristes, d...

Posted On 17 Sep 2016