Patch Tuesday : Microsoft et Adobe corrigent 100 vulnérabilités en février

Dans le cadre du Patch Tuesday de Microsoft, en ce mois de février, 55 vulnérabilités dont 15 critiques ont été corrigées. Adobe patche 45 failles, dont 41 concernant des failles pour Acrobate et Reader.

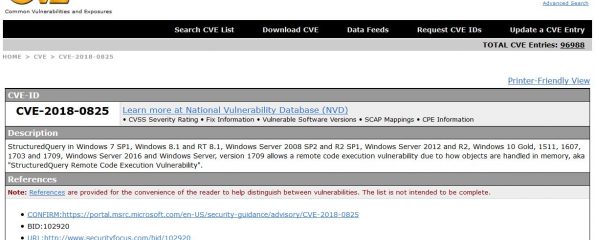

Patch Tuesday février 2018 – Parmi ces patches figurent des correctifs Office non programmés datant de mi-janvier ainsi que des patches pour Adobe Flash publiés la semaine dernière. Des correctifs sont notamment publiés pour la vulnérabilité CVE-2018-0825 qui impacte StructuredQuery aussi bien sur les serveurs que sur les postes de travail Windows. L’exploitation de cette vulnérabilité s’effectue via un fichier malveillant susceptible d’entraîner une exécution de code à distance (RCE).

Ce patch doit figurer tout en haut de la liste des priorités, comme pour Adobe Flash mentionnés ci-dessous.

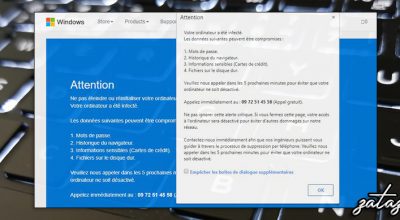

D’autres correctifs ont également été diffusés pour résoudre des vulnérabilités dans Microsoft Outlook qui pourraient déclencher une exécution de code à distance (RCE). La plupart des vulnérabilités Microsoft concernent le moteur de script et impactent en priorité les navigateurs. Ces patches devraient être déployés en priorité sur les équipements de type postes de travail.

Des patches non programmés ont été publiés en janvier pour des vulnérabilités qui affectent l’éditeur d’équations de Microsoft Office, que Microsoft considère comme « importantes ». Ces correctifs désactivent l’éditeur d’équations d’Office pour éviter des problèmes de sécurité supplémentaires.

Adobe a publié plusieurs patches dont certains remontent à la semaine dernière pour corriger Flash, Reader, Acrobat et Adobe Experience Manager. Les correctifs pour Reader et Acrobat traitent un nombre impressionnant de vulnérabilités (41) tandis que les patches destinés à Flash et Experience Manager traitent chacun deux vulnérabilités. Il existe des exploits actifs contre les vulnérabilités Flash qui doivent être corrigés immédiatement, avant de déployer rapidement les correctifs pour Reader et Acrobat. (Par Jimmy Graham/The Laws of Vulnerabilities)