Phishing : les victimes sont aussi coupables d’avoir été piégées

La cour de cassation confirme que si vous êtes des victimes de phishing, c’est de votre faute.

Je vous expliquais, depuis plusieurs mois, que certaines banques ne voulaient plus rembourser leurs clients victimes de phishing. Les entreprises bancaires considèrent que les clients étaient assez informés, aujourd’hui, pour ne plus se faire avoir par un hameçonnage. La justice vient de donner raison aux banques. Par un arrêt du 25 octobre 2017, la Cour de cassation a annulé le jugement du tribunal de Calais. Ce dernier avait ordonné à la Caisse du Crédit Mutuel du Nord de cette ville des Hauts de France de rembourser un client piégé par un phishing.

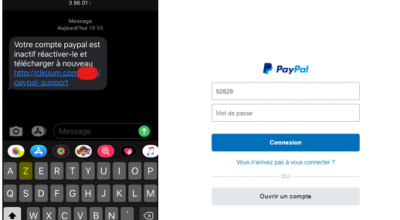

#phishing en cours aux couleurs d'Orange. Prudence, Url efficace ! #cybersecurite @OrangeCertCC @zataz pic.twitter.com/zlJAtoPwJK

— Damien Bancal (@Damien_Bancal) September 5, 2017

L’attaque, aux couleurs de SFR, avait réclamé à une cliente du CMN ses informations bancaires. Le pirate s’est empressé de les utiliser. Par deux fois, la victime va recevoir un code 3D Secure qui aurait dû lui mettre la puce à l’oreille. Cette double authentification apparue dans son smartphone aurait dû l’alerter sur un achat en cours qu’elle n’avait pas provoqué.

La cour de cassation considère que la calaisienne n’avait pas pris toutes les précautions pour sécuriser son compte bancaire. Il faut aussi dire que dans son cas, elle n’y a pas été avec le dos de sa carte bancaire en fournissant : login, mot de passe, identité, CVV (le code chiffré derrière la CB et les 3D secure reçus par SMS, …

Mais ne tirons pas sur l’ambulance. Le phishing continue à faire des victimes. Des internautes de bonne fois piégés par les malveillances pirates.

Repérer le phishing

Arrêtons de penser que tout le monde est sur le même pied d’égalité sur le web. Éduquer les plus fragiles, ne pas hésiter à faire des rappels feront que nous serons tous capables de répondre et de nous défendre face à ce genre d’attaque.

Voici quelques points à retenir pour s’assurer que le courriel que vous venez de recevoir, que le site que vous êtes en train de visiter, sont légitimes et ne vous mettront pas en danger, vous, vos proches, votre entreprise …

Jamais une banque, l’administration fiscale, votre Fournisseur d’Accès à Internet (FAI), votre opérateur téléphonique, ne vous réclameront votre mot de passe, vos données bancaires par courrier électronique. Si cela devait arriver ? NE FOURNISSEZ JAMAIS ces informations sans avoir eu un interlocuteur au téléphone pour connaitre la raison de cette demande ; la finalité de cette réclamation ; la sauvegarde de vos données …

Le courriel

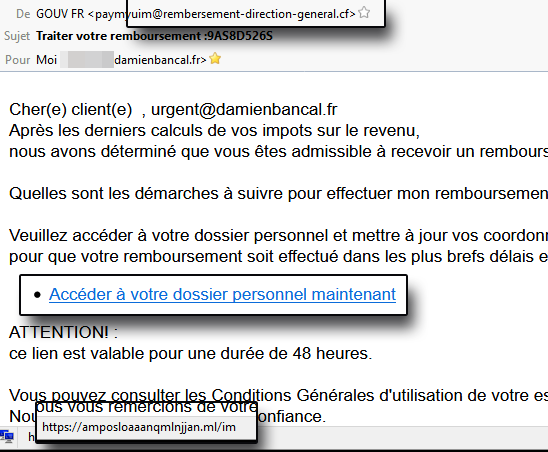

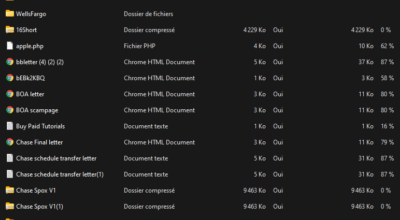

Les phishing sont souvent bourrés de fautes d’orthographe et de grammaire. Ce détail tant à disparaitre. Les pirates se professionnalisent et les kits de phishing reprennent de plus en plus les contenus officiels des opérateurs usurpés. Vous pouvez cependant, dans le courriel, repérer des éléments qui vous alerteront.

D’abord, l’adresse de l’émetteur. Même si ce contrôle peut être aléatoire, le pirate pouvant aussi usurper l’adresse d’une société, une adresse tirée d’un webmail comme gMail, Yahoo!, La Poste, … doit vous mettre la puce à l’oreille.

Le Crédit Mutuel du Nord, BNP-Paribas, FREE, … ne vous contacteront jamais via un gmail.com. Ensuite, l’url proposé dans le courriel. Pas besoin de cliquer dessus. Passez votre souris sur le lien (sans cliquer donc, NDR) et lisez l’information que va afficher votre logiciel de réception de courriel (en bas à gauche).

Comme je vous le montre ci-dessous : les informations ne sont pas identiques ? Il y a un piège ! Attention cependant à un autre détail. Certaines sociétés passent par des services extérieurs transformant l’adresse web officielle en un URL marketing différent de l’original. Dans tous les cas, au moindre doute. Le courriel va à la poubelle !

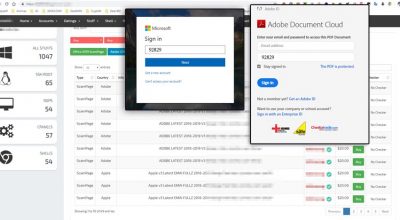

Le site web

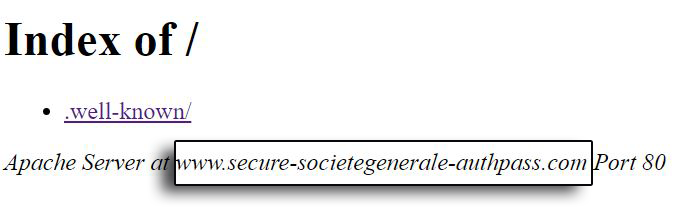

Comme je peux vous le montrer ci-dessous, plusieurs détails doivent vous interroger sur la légitimité du site que vous êtes en train de visiter. Premier détail, est-il en HTTPS ? Pour rappel, le S indique une connexion « Sécurisée ». Attention, justement, à ce détail. Les créateurs de filoutage peuvent utiliser cette indication rassurante. Ce n’est pas parce que le site est en HTTPS que ce dernier est légitime. Il ne fait que chiffrer votre connexion entre lui et vous. Vous trouverez d’ailleurs des explications sur le HTTPS sur le portail de la société HTTPCS.

Ensuite, l’url ! Vérifiez l’adresse. https://www.zataz.com n’est pas za|az.com ; paypal-accounts.com-dataaccountslimit.com/myaccount/ ou encore paypal-update-user.com ne sont pas des adresses Paypal.com ; www.secure-societegenerale-authpass.com n’est bien évidement pas un site de la Société General ; fvceb0ok.yolasite.com n’est pas Facebook.com ; … Préférez bookmarker dans votre navigateur l’adresse web que vous utilisez.

Mieux encore, tapez l’adresse de l’entreprise qui vous contacte directement dans votre navigateur afin de visiter l’espace officiel. Une petite application pour Firefox et Chrome, baptisée Netcraft, peut vous aider à vérifier le site que vous visitez. Prudence aussi aux redirections comme tinyurl.com, bit.ly …

Pour finir, au moindre doute, le courriel va à la poubelle ! Au moindre doute, contactez par téléphone l’entreprise qui vous a « contacté ». Au moindre doute, alertez votre entourage.

Pour finir, au moindre doute, le courriel va à la poubelle ! Au moindre doute, contactez par téléphone l’entreprise qui vous a « contacté ». Au moindre doute, alertez votre entourage.

Juste une remarque à propos de l’orthographe/grammaire, non seulement effectivement les pirates s’améliorent (enfin les correcteurs linguistiques) mais aussi les lecteurs ne sont pas forcément plus doués dans ce domaine et donc dans l’incapacité de détecter ce défaut.

Effectivement, comme le rédacteur de cet article d’ailleurs [moi] qui devrait se relire avant de publier

Bonjour Damien,

cela prouve encore une fois que la sensibilisation et l’éducation des utilisateurs sont indispensables. Le comportement de chacun représente la première ligne de défense …

La première ligne de défense devrait être le fournisseur d’accès internet qui devrait être en mesure d’analyser le soit disant expéditeur du mail et l’expéditeur réel et ainsi bloquer les mails avant réception par leur client. C’est un peu facile de ne vouloir responsabiliser que l’utilisateur alors que malheureusement on encourage voir on oblige petit à petit tout le monde à utiliser internet pour les déclarations et les paiements des abonnements, des impôts, …etc alors qu’on sait très bien que nous n’avons pas tous le même niveau « d’instruction, d’intelligence » pour déjouer les pièges.

C’était à prévoir tant que les utilisateurs d’internet qui payaient en ligne étaient peu nombreux les banques prenaient en charge ces escroqueries pour ne pas faire peur aux clients et développer les transactions internet, maintenant que même l’état oblige les gens à utiliser internet et à payer en ligne il ne sera plus question de couvrir les agissements frauduleux de certains, les gens n’ayant pas le choix que de continuer d’utiliser internet.

Je trouve inacceptable que la Justice donne tort à une personne pour avoir été victime d’une arnaque, peu importe les réflexions sur la prévention qu’on puisse faire derrière.

Au sujet de la prévention, je trouve tout aussi inacceptable de placer tout le monde dans le rôle d’informaticien, qui n’est pas notre métier. Aujourd’hui, le niveau de complexité et la tonne d’information à acquérir fait que nous ne pouvons pas miser sur la prévention pour combattre ce nouveau type de crime.

La prévention ne pourra jamais empêcher de se faire avoir : moi-même ayant un bon niveau d’informatique (et même une formation de technicien), je me suis fait avoir deux fois par un phishing, à cause d’un clic un peu trop rapide. Heureusement l’histoire s’est bien terminée, car par chance ma carte bleue était périmée le jour même ! Mais on ne peut être aussi efficace qu’un logiciel, et nous ne sommes pas fait biologiquement pour scanner des dizaines d’informations (URL, système de paiement étrange, fautes d’orthographes, etc) en un clin d’oeil, et il est vite fatiguant d’avoir à faire tout celà, ce qui entraîne malheureusement des réflexes de facilité. Pour info, le dernier phishing qui m’a eu était celui d’OVH : j’ai reçu un mail tout à fait cohérent, concernant un renouvellement d’abonnement. J’ai cliqué dans le mail pour payer, et ça n’est que lors de l’authentification SMS de ma banque, que j’ai commencé à comprendre, car je ne le recevais pas.

Et quel rôle a joué OVH dans tout ça ? Eh bien en allant directement après ma mésaventure sur leur site et sur mon compte client, j’ai pu constater qu’ils mettaient à disposition un bandeau en haut de l’écran pour avertir du phishing actuel qui sévissait en imitant leurs factures ! Bravo, comme s’il suffisait de mettre un tel bandeau sur LEUR site pour éviter que les internautes cliquent sur un e-mail. Comme si les clients OVH allaient tous les jours sur leur compte client, comme ça, pour ne rien faire et au cas où un message intéressant s’y trouverait… Imaginez un peu le nombre de connexions qu’il faudrait faire chaque jour, étant donné les dizaines ou centaines de sites auxquels chacun est affilié…

Bref, dans tout ça, j’aurais pu attaquer OVH pour manquement grave à la prévention de ses clients, et pour ne pas nous avoir averti par des moyens adéquats (mail, SMS). Mais aurais-je gagné le procès ?

Enfin, permettez-moi une courte réflexion sur le hacking en ce début de 21e siècle : le phénomène de piratage s’est amplifié, grâce à la mise à disposition de logiciels pour pirater (je ne parle pas du peer2peer mais des hackboxes, hack-kits, etc), et par la maladresse des « veilleurs » qui mettent malgré eux des informations non-indispensables pour les internautes mais croustillantes pour les hackers. Le mécanisme stupide est de dévoiler des failles, mais de donner trop d’information sur la nature de ces failles, et souvent, pas assez sur la façon de les contrer. C’est bien, de nous dire qu’une faille X ou Y a été découverte, en nous livrant parfois (comme le fait Korben) les outils qui permettent directement de l’exploiter, mais ça serait mieux de la fermer et de juste nous dire « attention, il y a une faille actuellement sur tel logiciel ou tel matériel, et nous vous recommandons de faire ceci ou celà ».

Mais bien entendu, changer les mentalités du monde des veilleurs ou des hackers (gentils/white-hats) est mal vu, car celà va à l’encontre de l’impulsion naturelle qui est de partager ses infos. C’est sûr que c’est dur de se retenir de balancer sur la toile des éléments précis, ça fait moins « pro ». Donc tout ça est un peu une question d’égo.

Et puis, pour finir, il y a cette manie d’avoir institutionnalisé le hacking, jusqu’à créer des cursus éducatifs, des centres de formation à tout va, démocratisant ainsi le hacking et multipliant les potentiels hackers. On croit pouvoir lutter contre le piratage en formant une partie de la population à être des contre-pirates, alors qu’en fait on donne des munitions aux hackers, qui peuvent aller se former directement à l’école.

Vous allez me dire : « alors on ne devrait rien faire ? ». Et je vous réponds : si, mais pas de cette façon. Le hacking aurait dû et devrait rester une affaire de geeks, d’élites, de bandit et justicier de l’ombre, et pas un bordel public avec pignon sur rue. Que des gens veuillent hacker pour de bonnes raisons, notamment celle de lutter contre ceux qui en ont de mauvaises, ok, mais propulser le hacking et la sécurité à un tel niveau, NON !

C’est quand même dingue : aujourd’hui on a une palanquée de jeunes capables, dès 20 ans (parfois même avant, si leur grand frère leur a appris des trucs), de se balader avec des smartphones qui leur servent de boîte à outil pour hacker, même gentiment (accéder à des fuites d’infos sur le réseau d’un Wi-Fi public, ou sur les terminaux alentours). C’est bon quoi, WTF ?? Et tout ça grâce à qui ?

Alors qu’on me dise que ça a crée tout un secteur d’emploi, que maintenant y’a encore plus de boîtes de spécialistes pour sécuriser ton entreprise, alors là, ça ne me fait ni chaud ni froid. Au contraire, je vois même ça comme du parasitage.