Piratage de caméra de vidéosurveillance … et si vous arrêtiez de vous mettre un doigt dans l’œil

Vendredi dernier, dans le debrief info de l’émission de Smart Tech, un retour sur le piratage de 150 000 caméras de vidéosurveillance installées par la société Verkada. Un piratage de vidéo surveillance qui cache un business du voyeur bien plus large !

Dans cette affaire, qui a été traité en long et en large par la presse internationale, je vous passerai le côté détente du mot de passe lié à l’administration du serveur de gestion de ces caméras qui, pour rappel, permettent de protéger des espaces physiques d’hôpitaux, de prisons, d’écoles, de poste de police ou d’usines comme celles du constructeur automobile Tesla. Et une fois de plus, l’objet en lui-même n’est pas le problème, le problème c’est l’œil et le cerveau censés protéger l’objet. En 2017, j’avais découvert comment un pirate s’était infiltré dans 1 500 caméras de vidéos surveillances françaises. Il ne s’était « contenté » que d’afficher un message ordurier dans les écrans des appareils.

« Celui qui excelle à résoudre les difficultés le fait avant qu’elles ne surviennent. » – L’art de la guerre

Le piratage de caméra de vidéosurveillance, de vidéo protection une nouveauté ? Non, pas du tout. Tout comme on ne cesse pas d’entendre l’intérêt grandissant des pirates et les données de santé, des hôpitaux, etc. Le cas des caméras de vidéosurveillance n’est pas une nouveauté non plus. C’est même un business comme les autres chez les pirates. Comme je ne cesse de l’expliquer, les pirates s’intéressent à tout, mais vraiment à tout.

Comment agissent-ils ? C’est d’une simplicité qui ferait presque froid dans le dos. Pour Verkada, prise en main des comptes à privilèges d’employés. Des employés dotés d’un accès administratif. Les pirates n’ont plus qu’à s’augmenter les privilèges pour « devenir calife à la place du calife« . Ça c’est une partie des possibilités, et il y a les autres, toutes les autres. Je vous ai trouvé cette semaine, des exemples qui nous touchent toutes et tous, et pas seulement une société américaine située à 8 892 km de nous.

Prenons d’abord le côté business pirate. Il n’y a pas une journée ou je ne découvre pas une transaction malveillante concernant des vidéos de surveillance (Exemple ici). Dans l’image ci-dessous, un pirate a diffusé, il y a quelques jours, plusieurs centaines de caméras de vidéosurveillance Françaises. Des informations (IP) lâchées en pâture pour attirer des blacknautes, pour vendre d’autres produits. Il est même possible, dans certains cas, de passer commande pour telle entreprise, tel entrepôt. Sans parler du business pirate des « voyeurs ».

Le business du voyeur

Le business pirate est multiforme, l’important est qu’il rapporte de l’argent à ses acteurs. Des pirates se sont spécialisés dans l’infiltration d’ordinateurs, de comptes Snapchat, Instagram, … J’appelle ce type d’action « Le business du voyeur« . Mission, comme j’ai pu vous le montrer dans cet article ou encore celui-là et celui-ci, accéder aux images osées des propriétaires. Ensuite, les photos, vidéos se revendent sous le manteau 2.0.

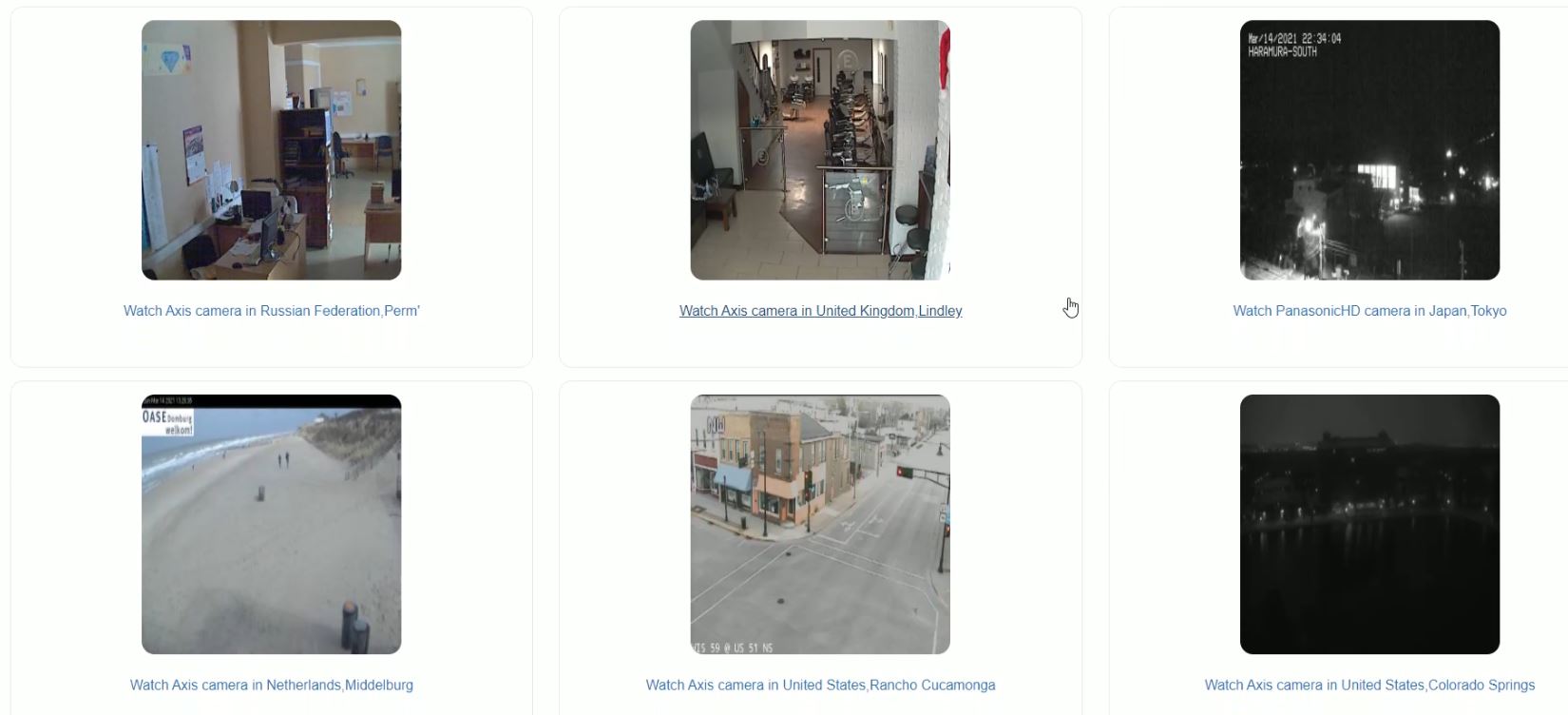

On retrouve aussi des sites web comme qu’Insecam. Depuis bientôt 10 ans, cet espace numérique, diffuse les caméras connectées sur le web. Alors, il y a celles volontairement accessibles… et il y a les autres, beaucoup d’autres. Insecam c’est plus de 20 000 caméras dont les diffusions ne sont pas protégées par des commerçants, des paysans, des particuliers, des entreprises. La France est dans le top 7 des « fuiteuses », avec plus de 700 cas, juste devant la Russie (680) et derrière l’Allemagne qui en a 100 de plus ou encore les USA et ses 4 200 caméras de vidéosurveillance répertoriées comme non sécurisées. Ce site n’est qu’une partie immergée de l’iceberg, je ne peux pas vous montrer les autres !

On se protège comment ?

Déjà, on évite de se dire qu’on est un génie de la vidéo surveillance, de l’informatique, du cyber. On fait appel à des professionnels. Parmi eux, la Gendarmerie Nationale dispose d’équipes spécialisées dans le conseil à la vidéo surveillance (dont les règles RGPD). Ensuite, on n’oublie pas de changer le mot de passe usine des appareils. Il existe des centaines de listes sur le web référençant les mots de passe « usine » des appareils. Dernier point, changer ce mot de passe régulièrement, et ne pas hésiter à auditer son matériel, le mettre à jour … et vérifier qu’il fonctionne !