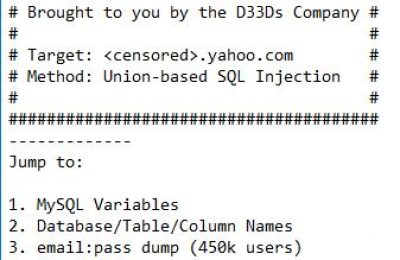

Rétrospective 2016 – Une année de piratage de données

Rétrospective 2016 : L’année 2016 aura été riche de fuites de données. ZATAZ estime que plus de 60 milliards de données ont été volées et diffusées sur la toile. Vous avez entendu parler de LinkedIn, Dailymotion et autres Yahoo! Voici les autres fuites. Rétrospective 2016 : Vous avez tous entendu parler des...

Posted On 23 Déc 2016