Plus de 2 millions de machines infiltrées et vidées de leurs contenus

Un espace pirate privé propose à la vente des données volées à plus de 2 millions d’internautes. ZATAZ vous montre ce que contiennent les fichiers vendus.

L’espace pirate que je vais vous présenter aujourd’hui pourrait ressembler aux centaines de black market qu’il est possible de croiser sur le web et le dark web. Un accès possible après cooptation et autorisation ; un moteur de recherche et des produits (mails, bases de données, …) Des ventes de fichiers volés dans des ordinateurs infiltrés par des outils malveillants de type cheval de Troie (Trojan, RAT). Cette black boutique que je vous présente aujourd’hui annonce proposer à la vente deux millions de victimes. Chaque victime est proposée dans un conteneur zip. Pour une vingtaine de dollars US, soit quasiment autant d’euros, d’autres pirates peuvent acquérir les données de l’internaute piraté.

Fuite dans un stockage pirate

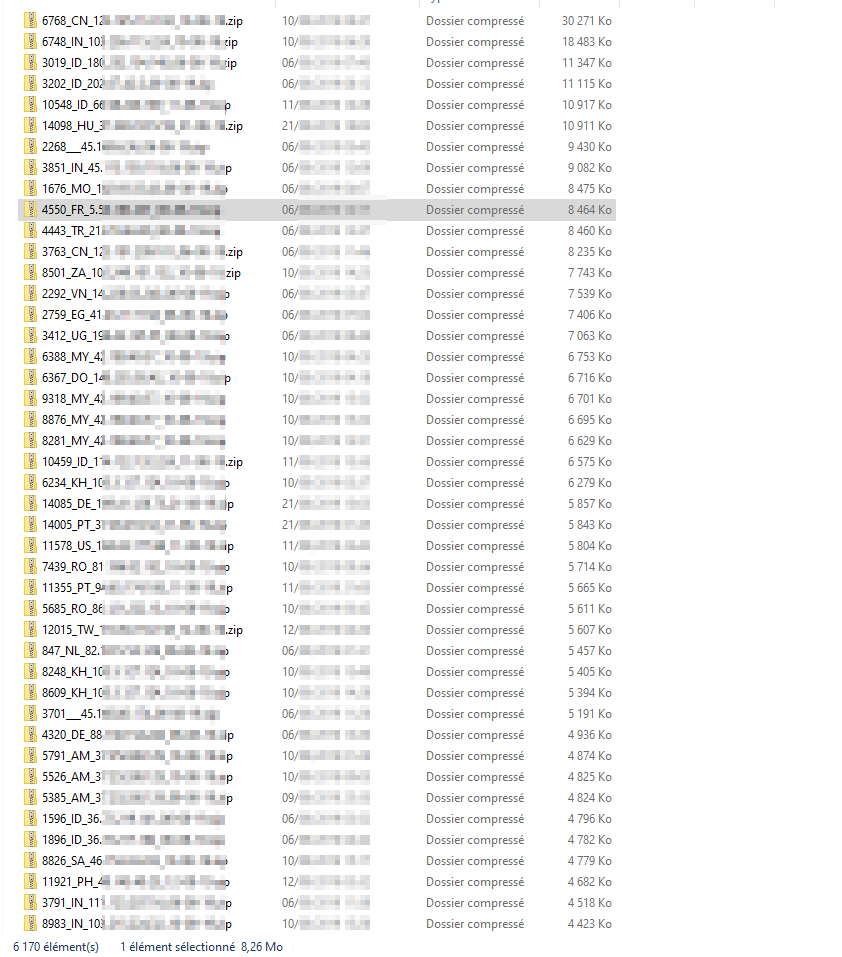

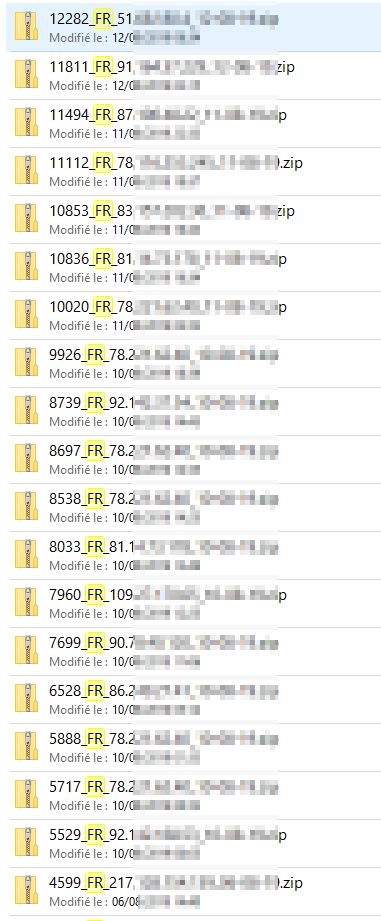

Parmi les dizaines de milliers d’espaces pirates (sites, forums, Telegram, discord …) que le Service Veille ZATAZ surveille, cette boutique devenait plus intéressante que la moyenne … elle fuitait. J’emploie l’imparfait, l’accès trouvé a été fermé. Il s’agissait d’un des espaces de stockage des voyous 2.0. Il était basé chez Mega.nz. Le gestionnaire de la boutique avait omis de mettre un mot de passe au cloud en question. J’ai cependant eu le temps d’analyser son contenu, soit un peu plus de 120 000 .zip reparti en 20 dossiers (chaque dossier semble appartenir à un vendeur différent officiant dans ce blackmarket). Une masse de conteneurs zippés courant de 2019 à août 2020. Des zips pesants entre 5k à plusieurs dizaines de mégas selon les contenus. Je peux présumer que les autres lieux de stockage contiennent autant de fichiers, courant sur des périodes encore plus larges et anciennes. Cette cyber boutique pirate posséderait (12000×16) 15 autres clouds servant de stockage de conteneurs.

Contenus des données vendues, mieux que le click and collect !

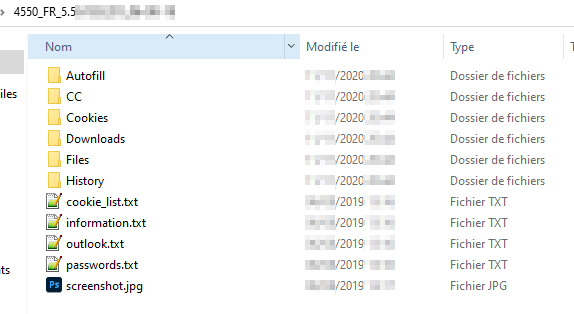

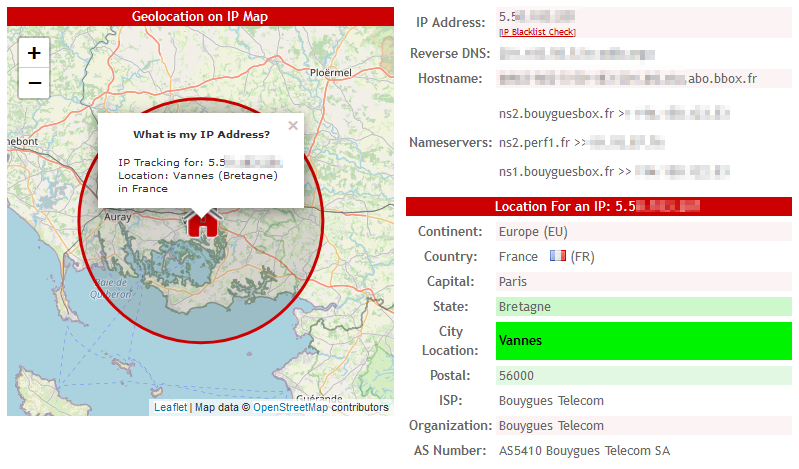

Dans l’espace Mega.nz que j’ai pu visiter, chaque dossier zippé est codifié de la sorte : numéro de produit ; le pays de la victime ; l’ip de la victime et la date de mise en vente.

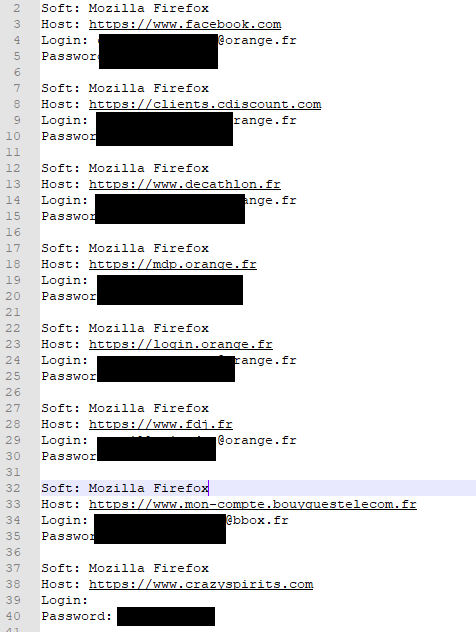

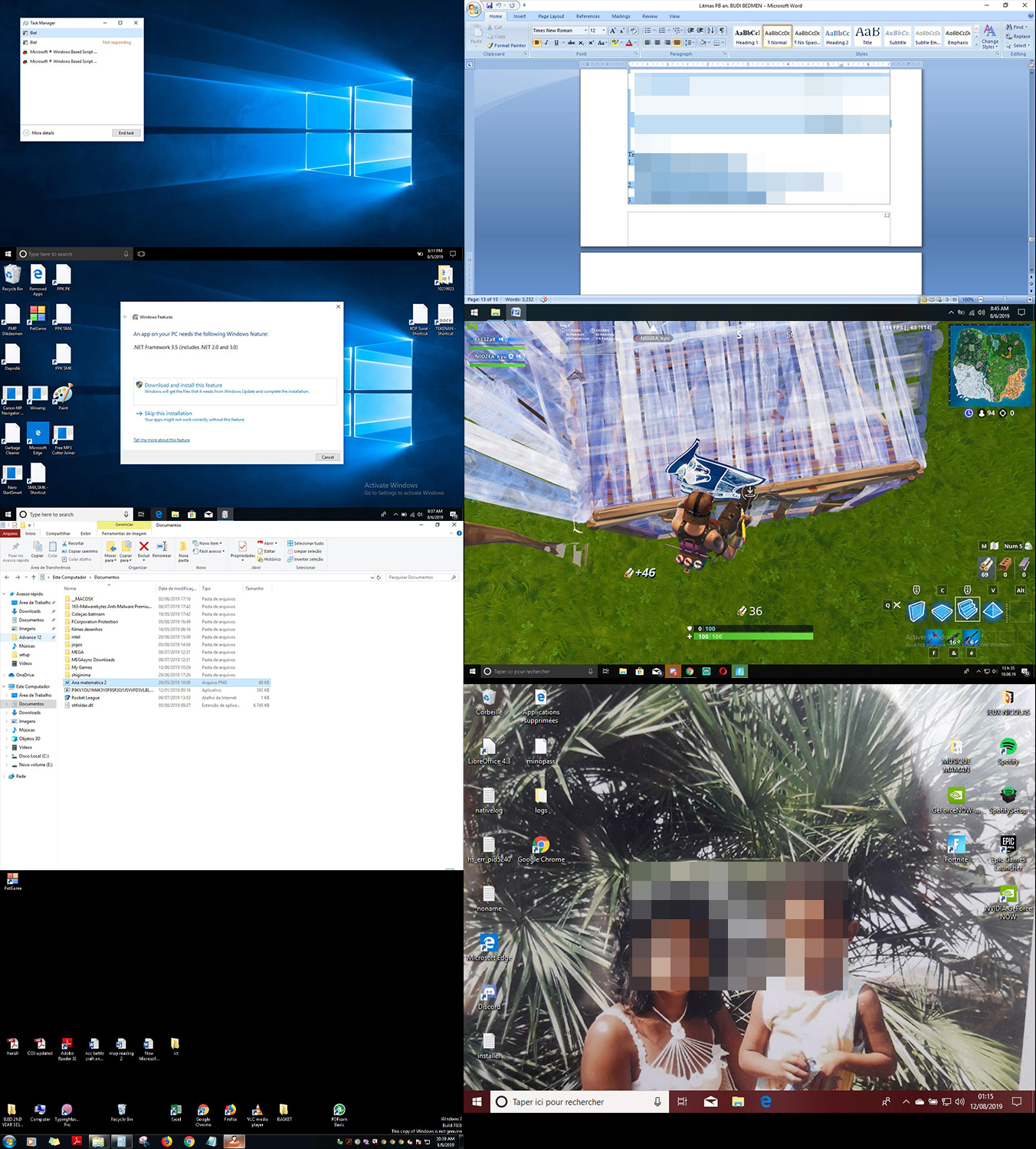

Dans chaque dossier, une dizaine de fichiers et sous-dossiers. D’abord, une capture écran de l’ordinateur infiltré. La preuve que le « commerçant » a la main sur sa victime. Les premiers dossiers affichent les navigateurs employés par la victime ; son annuaire de liens ; ses cookies.

Ensuite, un autre dossier propose les logiciels téléchargés par la victime.

Toutes les victimes que j’ai analysé pour cet article, soit une petite centaine, avaient toutes un point commun : elles téléchargent et utilisent des logiciels piratés.

Un dossier affiche l’historique de navigation. Parmi les autres documents mis en vente dans les « zip » pirates, les informations complètes de l’ordinateur infiltré, l’ensemble des mots de passe exploités par la victime. « Je suis affligé » me souligne André, l’une des victimes que j’ai pu retrouver et contacter. Pas bien compliqué d’ailleurs, son mail, son annuaire, son ip, racontaient toute la vie de cet ambulancier de 57 ans, originaire de Vannes.

Comment se protéger ?

4 000 Français, 10 000 américains, 1 440 Portugais, 860 Chinois ou encore 14 000 indiens. Pas un pays n’est épargné… sauf, dans le répertoire que j’ai pu consulter et analyser, la Russie et le Canada.

Les pirates peuvent collecter autant de données qu’ils le souhaitent via ces infiltrations dans les machines de leurs victimes. Des victimes qui se sont fait piéger par des logiciels piratés qu’ils ont pu télécharger (P2P, …). Les « cracks », outils permettant d’outre-passer une protection de logiciel, sont fortement utilisés par les pirates pour transporter leur cheval de Troie.

Autant dire que télécharger ce type de programme ouvre la porte aux malveillants.

Un antivirus, mis à jour, sera capable de vous protéger de ce genre d’infiltration. Cependant, prudence, certaines cyberattaques sont capables de « perturber » les antivirus, les rendant inopérants.

Autre conseil, changer vos mots de passe le plus souvent possible. Modifier vos « précieux » rendra caduque les données volées… en espérant qu’il ne soit pas trop tard pour vos petits secrets.

Le Service Veille ZATAZ vous propose de vérifier votre potentielle présence dans les victimes françaises. Pour en savoir plus : https://www.zataz.com/plusieurs-centaines-de-milliers-dordinateurs-personnels-infiltres-et-le-votre-comment-va-t-il/

Pingback: ZATAZ » Plusieurs centaines de milliers d’ordinateurs personnels infiltrés ! Et le votre, comment va-t-il ?