Faille corrigée pour le site SecNumacademie

Le Protocole ZATAZ fait corriger une faille sur l’un des sites de l’ANSSI : SecNumAcademie.

L’ANSSI a lancé, ces dernières semaines, plusieurs sites Internet ayant pour vocation d’éduquer à la sécurité informatique. L’Agence Nationale de la Sécurité des Systèmes d’Information propose, par exemple, un excellent MOOC diffusé sur SecNumacademie.gouv.fr. Vous y trouverez l’ensemble des informations pour vous initier à la cybersécurité, approfondir vos connaissances, et ainsi agir efficacement sur la protection de vos outils numériques. Ce dispositif est accessible gratuitement jusqu’au mois d’avril 2019. Le suivi intégral de ce dispositif vous fera bénéficier d’une attestation de réussite.

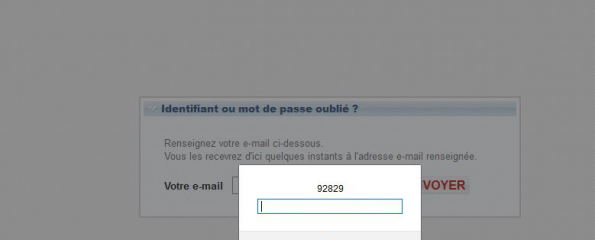

Une belle réussite que ce projet. Je souhaitais me lancer dans les nouveaux « ateliers » proposés, mais comme toute bonne tête en l’air, j’ai oublié le mot de passe employé. Sachant que je possède un mot de passe pour chaque espace que j’exploite, j’ai donc utilisé l’option « Identifiant ou mot de passe oublié ?« . Rapidement, un problème est apparu sous la forme d’un Cross-Site Scripting (XSS).

Pour une fois, un Protocole ZATAZ envoyé à l’ANSSI concernait l’ANSSI. Ni une, ni deux, comme à son habitude, la Grande Dame a répondu dans les minutes qui ont suivi l’alerte.

Une petite faille qu’il faut prendre au sérieux

Un lien malveillant, utilisant donc l’adresse officielle du site faillible, diffusé par mail, forum, réseaux sociaux, peut déclencher l’action pirate : vol de cookies de connexion, seconde attaque par rebond, téléchargement d’un virus/ransomware/keylogger, … Certains XSS peuvent aussi être permanents. Une fois installé dans un espace comme un forum ou dans le message d’un internaute, sous forme de post, le XSS se déclenchera à chaque fois que la page sera visitée. Pour rappel, l’organisation OWASP a classé les XSS comme étant la troisième plaie du web.

Bonjour,

Pas besoin d’un accent aigu sur https://www.secnumacadEmie.gouv.fr

Effectivement Merci

Merci