Augmentation significative du nombre de domaines malveillants

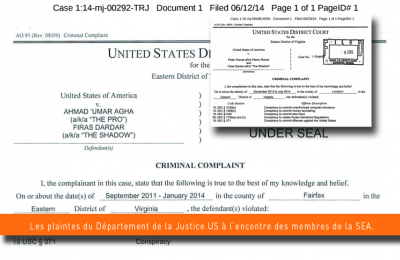

Plus de 90 % des nouveaux domaines malveillants observés dans le monde sont hébergés aux États-Unis et en Allemagne. La société Infoblox, spécialiste du contrôle du réseau, a annoncé les résultats de son baromètre lié à l’étude des menaces DNS. Et le moins que l’on puisse dire est qu’à la lecture...

Posted On 28 Mar 2016