Social Engineering : Pathé se fait voler 19 millions d’euros dans une fraude au faux virement

Savez-vous quel est le point commun entre la société cinématographique Pathé et les amateurs de ball trap ? La fuite de données et le social engineering. Explication !

Je vous parle souvent de Fraude au Faux Virement (FoVi) sur ZATAZ. L’escroquerie au président consiste à piéger le personnel d’une entreprise afin d’orchestrer des transactions financières illicites. Après Nausica dans le Nord de la France voilà quelques année. Après le Département du Nord avec plus de 700.000 euros envolés, voici venir le tour d’un géant du cinéma, le groupe Pathé.

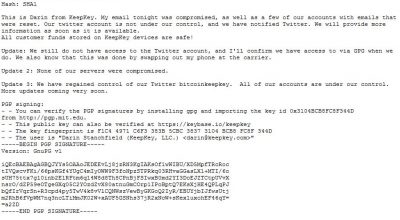

Et ici, on ne joue plus dans la cours de récréation du FoVi. Pathé c’est fait voler 19 millions d’euros. Et tout cela à partir d’un mail usurpé. 19,2 millions d’euros transférés par la filiale néerlandaise de Pathé. Un peu de Social Engineering (SE), quelques mails… et le tour était joué !

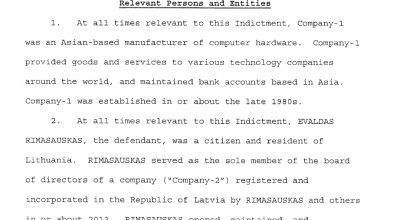

Les escrocs ont réussi à se faire passer pour la direction Française. L’excuse : besoin de fond pour une acquisition à Dubaï. L’information n’était jamais sortie… sauf que les deux dirigeants de la filiale, mis à la porte après cette escroquerie aux faux virements, se sont retrouvés devant la justice ce vendredi 9 novembre 2018.

Comme l’explique le journal Le Monde, la directrice de Pathé Pays-Bas, Dertje Meijer, et de son directeur financier, Edwin Slutter, ont été piégés par un social engineering efficace. Considérant avoir été virés sans ménagement, tout ce petit monde c’est retrouvé devant la justice des Pays-Bas. Pathé n’avait jamais communiqué sur ce vol datant de mars 2018.

Les mauvaises langues proposeront à l’équipe de Pathé de regarder le film sur Gilbert Chikli, le roi du FoVi, réalisé par Pascal Elbé : Je compte sur vous. Certe c’est un film de Rezo Films et Vito Films …

Social Engineering, vieux comme le premier T05

Le Social Engineering, une étude sociale, comportementale, d’une personne, d’une entreprise. L’idée du pirate, tout connaitre sur sa cible avant même de lancer l’attaque. Des recherches dans les moteurs de recherches, réseaux sociaux … L’idée étant de récolter suffisamment d’informations pour que cette attaque soit unique et efficace du premier coup.

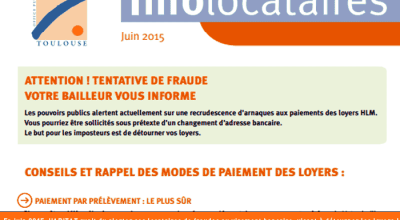

Je vous propose un exemple réalisé pour l’occasion de cet article. L’idée est simple, malheureusement trop fréquente à mes yeux. Tout débute par une base de données que le Service Veille ZATAZ a constaté, en accès libre sur la toile. Cette BDD appartient à un club de ball trap. Cette association, importante organisatrice de concours, a laissé en accès libre, dans son site web (un dossier non protégé, référencé par Google) plusieurs dizaines de bases de données avec nom, prénom, adresse postale, téléphone, numéro de licence, mail, … de milliers de « tireurs ».

La vidéo ZATAZ va vous expliquer comment en 1’30 » j’ai été capable de piéger 10 personnes. Récupérer leurs informations sensibles et personnelles. Imaginez ce cas dans un autre contexte que la cybersécurité : je suis un escroc, un voleur ou un terroriste à la recherche d’armes …

Bref, dans le Social Engineering, le complice c’est celui qui décroche le téléphone, qui répond au mail !

Le Service Veille de ZATAZ vous propose de protéger les données de votre choix. A la moindre détéction par ZATAZ (dans le black market, …) vous êtes avertis. Vous pouvez ainsi agir en conséquence, vite et bien.