SonicSpy : plus de 1000 applications Android infiltrées

SonicSpy : Plus de 1000 applications malveillantes découvertes dont certaines sur la boutique Android Google Play

SonicSpy, un code malveillant qui aurait été écrit et lancé d’Iraq ! L’équipe de recherche de Lookout, spécialiste de la sécurisation des appareils connectés a annoncé en fin de semaine dernière avoir identifié plus de 1000 applications malveillantes de type spyware. Appartenant à la famille du virus “SonicSpy” ces applications malveillantes de messagerie instantanée auraient été disséminées depuis le mois de février 2017. Plusieurs se seraient infiltrées dans la boutique d’applications d’Android, Google Play. Après avoir été alerté par la société, Google a déjà supprimé au moins une application de son catalogue.

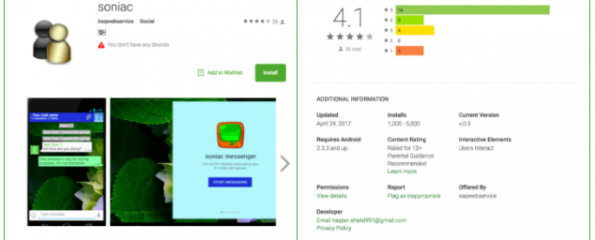

La famille de spyware SonicSpy comprend 73 instructions différentes pouvant être commandées à distance. L’échantillon de SonicSpy qui a été récemment identifié dans la boutique d’applications Play Store s’appelle Soniac et il est présenté comme une application de messagerie instantanée.

Bien que Soniac offre cette fonctionnalité grâce à une version customisée de l’application Telegram, elle contient aussi des capacités malicieuses qui permettent à un cyber-espion de prendre significativement le contrôle des appareils mobiles de ses victimes.

SonicSpy permet, entre autres, de pouvoir enregistrer discrètement les conversations, prendre des photos, passer des appels, envoyer des textos à des numéros spécifiques et accéder à des informations contenues dans les listes d’appels, le répertoire de contacts ou les données concernant les points d’accès WIFI.

Les échantillons analysés par Lookout ont montré que les applications malveillantes infectées par SonicSpy avaient de nombreuses similarités déjà identifiées dans SpyNote, une autre famille de malwares qui avait été identifiée dans le courant de l’année 2016. De nombreuses indications semblent conduire à la conclusion que le même créateur serait à l’origine du développement de SonicSpy et SpyNote.

Les spécialistes de Lookout pensent que l’acteur qui serait à l’origine de ces deux familles de spyware serait basé en Iraq. Pour plus de renseignements sur ce sujet, l’équipe de chercheurs en sécurité mobile de Lookout a publié un article de blog.