Les espions américains sont-ils bêtes comme leurs pieds ?

Marion “Spike” Bowman, un ancien juriste du FBI et du contre espionnage américain indique que son ordinateur a été piraté après avoir lu un courriel qui lui était adressé. Pathétique !

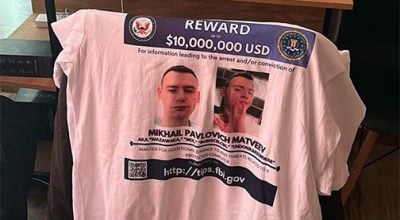

« La seule journée facile c’était hier » – Imaginez, vous êtes une importante sommité judiciaire du FBI. Vous travaillez avec les services de contre-espionnage américain. Bref, vous devez baigner dans la sécurité, l’espionnage et la compréhension de ce qu’est une action malveillante. Marion “Spike” Bowman, est un ancien juriste du FBI et du contre espionnage américain. La « sommité » a confirmé que son ordinateur avait été piraté après avoir lu un courriel qui lui était adressé. Heureusement, son honneur est sauf. Le vilain pirate, impressionnant de savoir faire et de technique, serait Chinois. Spike explique qu’il a été piégé par un « mail qui avait l’air innocent« . Une attaque de type phishing qui l’aurait visé au printemps 2015. Le courriel a entrainé l’expert à télécharger un cheval de Troie. Le logiciel espion a permis au malveillant de regarder les informations contenues dans son ordinateur. Bref, soit il raconte n’importe quoi, soit il a gagné le prix du couillon de l’année.

Pour la petite histoire, le courriel reçu affichait la photographie d’une femme. 007 a cliqué ! 007 peut pleurer. Quand vous pensez que ce haut fonctionnaire était, avant de jouer avec les espions de l’Oncle Sam, un conseiller de la Marine auprès des Navy SEALs, une section redoutable de l’armée US, une force spéciale d’opérations maritimes. Bref, Marion Bowman aurait du se souvenir d’une des devises des SEALs : « L’efficacité c’est le silence » … Il faudra rajouter la prudence car le bonhomme semble utiliser un Windows non patché, pas sécurisé par un antivirus, un firewall et apprecie les dames dans les mails. (NW)

Sur windows il y a le compte « adminstrateur » et après on peut créer des comptes « clients » .

J’utilise toujours les compte « clients » et très peu l’adminstrateur .En fait cedernier ne me sert que pour les réglages de l’os ( installation logiciel par ex. ) .

Donc si un logiciel type cheval de troie veut s’installer , il lui sera difficile puisque ce dernier pour s’y mettre sera obligé de me demander , de signaler que je lui ordonne l’authorisation ( par mot de passe ) .

C’est pareil que sous linux avec le compte root .

M’enfin bon peu de gens font ce que je fais et s’étonne d’avoir un bordel sur leur machine après …

Excellent rappel !