SUMUP : quand le social engineering sert l’hameçonnage

Les escrocs du web redoublent d’inventivité pour tromper leurs victimes, et le cas récemment mis en lumière par ZATAZ en est un exemple frappant. Une campagne d’hameçonnage finement travaillée vise les clients de SumUp. À travers une série d’étapes bien rodées, les cybercriminels exploitent les mécanismes de la psychologie humaine pour contourner les systèmes de sécurité et piéger leurs victimes.

Pour rester informé sur les enjeux de cybersécurité, inscrivez-vous à la newsletter de ZATAZ. Rejoignez également notre groupe WhatsApp et nos réseaux sociaux pour accéder à des informations exclusives, des alertes en temps réel et des conseils pratiques pour protéger vos données.

Une manipulation psychologique bien huilée

Le point central de cette attaque repose sur le social engineering, ou l’art de manipuler les comportements humains pour obtenir des informations sensibles. Dès le premier contact, les fraudeurs envoient un message soigneusement rédigé, reproduisant fidèlement l’identité visuelle de SumUp. Ils préparent mentalement la cible en lui expliquant que suite à sa connexion sur un site (falsifié), elle recevra deux SMS. Le premier authentifie la connexion, tandis que le second, en réalité contrôlé par les pirates, sert à désactiver l’authentification à deux facteurs (2FA). Une stratégie qui permet aux cybercriminels de contourner un des systèmes de sécurité les plus efficaces.

Un leurre technologique efficace

Une fois le courriel ouvert, l’utilisateur est dirigé vers une page imitant une sécurité supplémentaire : un faux CAPTCHA de Cloudflare. Ce détail renforce le sentiment de confiance chez la victime qui, en cliquant, est automatiquement redirigée vers un site de phishing dédié. En utilisant une redirection via Google, les fraudeurs parviennent à brouiller les pistes et à rendre l’adresse plus crédible.

ZATAZ remonte la trace des escrocs

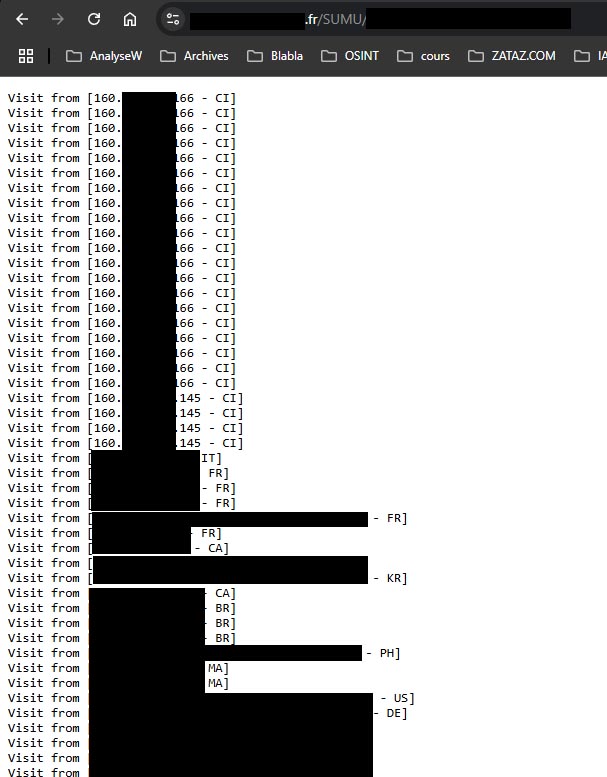

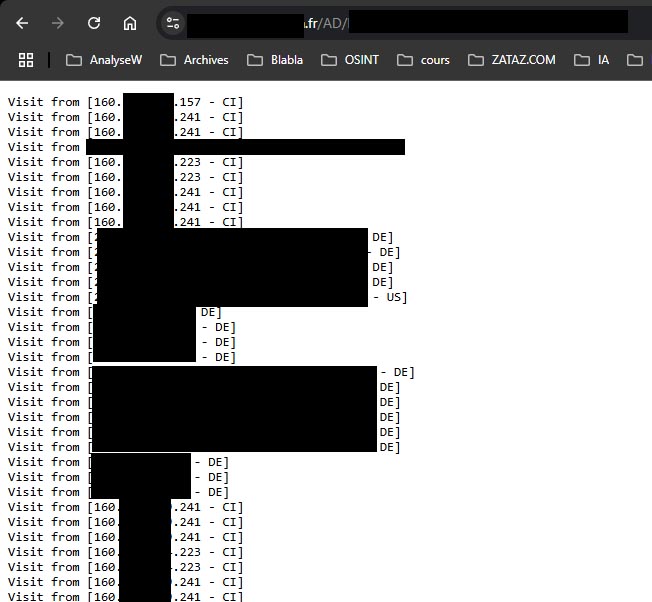

L’enquête menée par ZATAZ a permis de mettre au jour les véritables instigateurs de cette opération frauduleuse. Grâce à l’analyse des données récupérées sur le serveur des criminels, j’ai pu localiser les auteurs en Côte d’Ivoire. Cette infiltration dans leur infrastructure a également permis de confirmer que de nombreuses victimes avaient déjà vu leurs informations d’identification compromises.

Si un pirate obtient un accès à un compte SumUp, il peut causer de nombreux dommages, notamment le détournement des fonds. Modifier les coordonnées bancaires pour rediriger les paiements vers son propre compte. Effectuer des remboursements frauduleux vers des cartes sous le contrôle du bad hacker.

De nombreuses informations ont été retrouvées par ZATAZ dans le HQ pirate, dont celles des escrocs !

Le vol de données sensibles avec la récupération des informations clients et transactions pour les revendre ou mener d’autres attaques. Accéder aux historiques de paiements et aux informations de carte bancaire (si stockées). Une récupération qui pourrait ouvrir les portes à de l’usurpation d’identité. Utiliser le compte SumUp pour générer de fausses transactions. Se faire passer pour l’entreprise afin de tromper clients et partenaires.

La 2FA indiqué dans le courriel permet aux pirates de désactiver des mesures de sécurité. Modifier ou supprimer l’authentification à deux facteurs (2FA) pour renforcer son contrôle. Changer l’adresse électronique et le mot de passe pour bloquer le propriétaire légitime et orchestrer des malveillances sous son identité de légitime propriétaire du compte SUMUP.

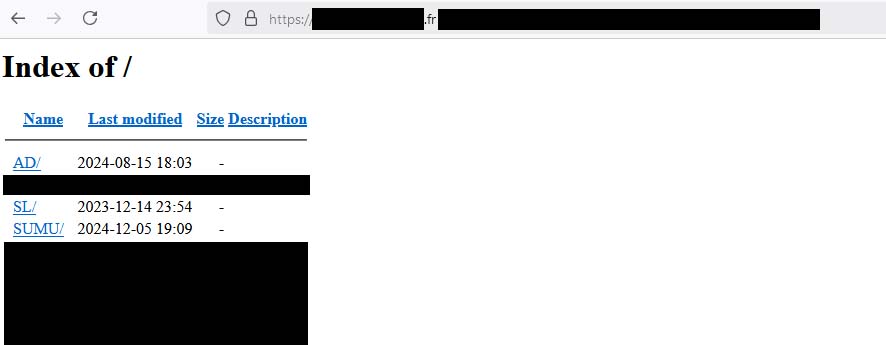

Le plus inquiétant (veille, plainte, contrôle du HQ, Etc.) : le quartier général de ces escrocs fonctionne depuis deux ans comme le montre ma capture écran ci-dessous. Depuis décembre 2023, les pirates agissent sans être le moindre du monde inquiété !

D’autres infos des pirates visant une banque australienne retrouvées par ZATAZ dans le HQ des escrocs.

Les pirates retrouvés par ZATAZ agissent depuis décembre 2023 via ce domaine en .fr !

Comment se protéger ?

Face à ce type d’attaque, quelques réflexes de cybersécurité peuvent faire la différence. Ils sont simples, mais efficace. Toujours vérifier l’expéditeur des courriels avant de cliquer sur un lien. Ne jamais entrer d’identifiants sur un site accédé via un courriel. Préféré taper l’adresse dans votre navigateur. Utiliser des méthodes d’authentification fortes, comme les clés de sécurité physiques ou les nouvelles méthodes avec le « no touch » et votre smartphone. Vérifier toujours les URL et ne faire confiance qu’aux sites officiels.

Ce stratagème illustre bien la montée en puissance des techniques d’hameçonnage exploitant la psychologie humaine. Les escrocs ne comptent plus uniquement sur des failles techniques, mais aussi sur la prévisibilité des comportements. Sommes-nous prêts à déjouer ces manipulations de plus en plus sophistiquées ?

Pour rester informé sur les enjeux de cybersécurité, inscrivez-vous à la newsletter de ZATAZ. Rejoignez également notre groupe WhatsApp et nos réseaux sociaux pour accéder à des informations exclusives, des alertes en temps réel et des conseils pratiques pour protéger vos données.

J’étais client SumUp et lorsqu’ils ont commencé à me réclamer une copie de ma carte d’identité je les ai dégagés.