Vulnérabilité critique dans le système STARLINK de Subaru : Comment deux chercheurs en cybersécurité ont mis en lumière une faille majeure

Le 20 novembre 2024, Shubham Shah et Samwcyo ont découvert une vulnérabilité critique dans le système STARLINK de Subaru, permettant un contrôle total des véhicules connectés et l’accès aux données clients aux États-Unis, Canada et Japon.

La cybersécurité des voitures connectées est un enjeu majeur à l’ère numérique, où chaque véhicule peut être contrôlé via une application ou un serveur distant. Le 20 novembre 2024, Shubham Shah et Samwcyo ont découvert une faille critique dans le service STARLINK de Subaru, offrant à un potentiel attaquant un accès illimité à la localisation, aux historiques de déplacements et même au contrôle des véhicules Subaru dans plusieurs pays.

Cette vulnérabilité, activée via des informations aussi simples qu’un nom de famille et un code postal, a mis en lumière les faiblesses structurelles des systèmes télématiques modernes. Une idée du danger que peuvent cacher certaines voitures connectées ? Bien que Subaru ait réagi promptement en corrigeant la faille en moins de 24 heures, cette découverte illustre les défis posés par la sécurité des systèmes connectés dans l’industrie automobile. Voici un rapport détaillé sur cette vulnérabilité, ses implications et la manière dont elle a été découverte.

Une vulnérabilité critique : Les capacités d’un attaquant potentiel

La faille découverte par Shubham Shah et Samwcyo mettait en péril la sécurité des véhicules connectés Subaru en permettant des actions inquiétantes. Voici les principales fonctionnalités compromises :

Contrôle à distance des véhicules

L’accès au système STARLINK permettait à un attaquant de démarrer, arrêter, verrouiller et déverrouiller un véhicule sans aucune autorisation du propriétaire. Ces commandes pouvaient être exploitées en connaissant simplement des informations basiques telles qu’un nom ou un code postal.

Localisation et historique des déplacements

Une des fonctions les plus préoccupantes était la capacité à récupérer l’historique des déplacements d’un véhicule sur une année entière, avec une précision de 5 mètres. Ces données incluaient les lieux exacts où le moteur avait été démarré, offrant une cartographie complète des habitudes du conducteur.

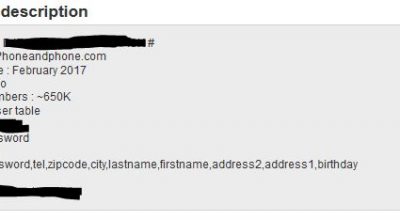

Données personnelles exposées

Les informations personnelles (PII) des clients, telles que l’adresse physique, les coordonnées, et même les détails partiels de facturation, étaient accessibles. Le code PIN du véhicule, utilisé pour des actions sensibles, pouvait également être récupéré.

“En moins de 24 heures, Subaru a corrigé une faille mettant en péril des millions de véhicules connectés.”

Chronologie et réponse rapide de Subaru

Le traitement de cette vulnérabilité est un exemple rare de gestion rapide d’un problème de cybersécurité :

Découverte et signalement

Le 20 novembre 2024 à 23h54 CST, Shubham Shah et Samwcyo ont signalé la faille via l’email de sécurité de Subaru. Ils ont fourni des détails complets, démontrant la gravité de la situation.

Réponse immédiate

Dès 7h40 CST le lendemain, l’équipe de sécurité de Subaru a confirmé avoir reçu le rapport. À 16h00 CST, la vulnérabilité était entièrement corrigée, rendant l’exploitation impossible. Une telle réactivité a permis de minimiser les risques pour les clients.

Démonstration éthique

Pour valider leurs découvertes, les chercheurs ont testé la faille avec l’autorisation d’un tiers. Grâce au numéro de plaque d’immatriculation fourni par une amie, ils ont pu accéder à son véhicule et confirmer l’étendue des failles.

“Une simple information, comme un code postal, permettait de contrôler à distance un véhicule Subaru.”

Les défis de sécurisation des systèmes connectés

L’incident STARLINK met en lumière les défis auxquels l’industrie automobile est confrontée pour sécuriser les systèmes connectés :

Des permissions trop larges

Les systèmes télématiques comme STARLINK sont conçus pour être accessibles aux employés à distance. Cela implique que des milliers d’individus, parfois peu qualifiés en cybersécurité, disposent de permissions excessives pour consulter et modifier les données sensibles des clients.

La confiance comme unique barrière

L’accès aux informations sensibles repose souvent sur la confiance envers les employés et les protocoles internes, sans alerte ou limitation géographique pour restreindre l’utilisation des outils administratifs.

La vulnérabilité critique dans le système STARLINK de Subaru, bien que corrigée rapidement, souligne les risques croissants associés à l’essor des technologies connectées dans l’industrie automobile. Ce cas montre qu’une sécurité robuste n’est pas une option, mais une nécessité pour protéger les utilisateurs contre des abus potentiels.

Abonnez-vous gratuitement à la newsletter de ZATAZ. Rejoignez également notre groupe WhatsApp et nos réseaux sociaux pour accéder à des informations exclusives, des alertes en temps réel et des conseils pratiques pour protéger vos données.

Lexique

PII (Personally Identifiable Information) : Données permettant d’identifier une personne, comme son nom, adresse ou numéro de téléphone.

API (Application Programming Interface) : Interface permettant à différents logiciels de communiquer entre eux.

Télématique : Technologie intégrant les télécommunications et l’informatique dans les véhicules pour fournir des services connectés.