16 081 vulnérabilités identifiées sur près de 2 500 applications

Flexera Software a dévoilé les résultats du rapport Vulnerability Review 2016. En 2015, 16 081 vulnérabilités ont été identifiées sur près de 2 500 applications.

Ce rapport annuel, publié par Secunia Research (filiale de Flexera Software), fournit des données mondiales sur la fréquence des vulnérabilités et la disponibilité de correctifs. Ce rapport dresse également un tableau des menaces pour les infrastructures informatiques, et s’intéresse aux vulnérabilités présentes au sein des 50 applications les plus installées sur les ordinateurs privés.

Les failles sont à l’origine de graves problématiques de sécurité. En effet, des erreurs au sein de logiciels peuvent faire office de portes d’entrée pour les pirates, et ainsi être exploitées pour accéder aux systèmes informatiques. Sur l’année 2015 Secunia Research a repéré un total de 16 081 vulnérabilités sur 2 484 produits issus de 263 éditeurs. L’ampleur du problème illustre la problématique à laquelle sont confrontées les équipes informatiques cherchant à protéger leur environnement des failles de sécurité. Pour maîtriser ces environnements, ces mêmes équipes doivent disposer d’une visibilité complète sur les applications utilisées, et avoir mis en place des politiques et procédures fermes afin de pouvoir gérer l’une après l’autre ces vulnérabilités.

Baisse des nombres de produits vulnérables et d’éditeurs

En 2014, le nombre de faille était de 15 698 sur 3 907 produits issus de 514 éditeurs. « La baisse conséquente de 36 % du nombre de produits et de 49 % du nombre d’éditeurs est la conséquence d’un ajustement de la cible de Secunia Research. Nous nous sommes en effet attachés à n’examiner que les systèmes et applications utilisés dans les environnements des clients de la gamme Software Vulnerability Management de Flexera Software. Ce changement est le résultat de la hausse constante du nombre de problèmes signalées l’année dernière, et nous voyons d’ailleurs d’autres instituts de recherche adopter des approches similaires, à l’image de CVE Mitre », explique Kasper Lindgaard, directeur de Secunia Research, filiale de Flexera Software.

Taux de corrections et vulnérabilités zéro-day

Les autres résultats du rapport Vulnerability Review 2016 confirment les tendances observées les années précédentes : le nombre de zéro-day est le même qu’en 2014 ; la répartition au sein des 50 applications les plus installées sur des ordinateurs privés est de 21 % pour les produits Microsoft et de 79 % pour les autres. En outre, la plupart des failles (84 %) bénéficient d’un correctif le jour même de leur découverte. 30 jours plus tard, ce taux de vulnérabilités corrigées n’a progressé que de 1 %. Les organisations devant gérer un large éventail de terminaux (y compris des dispositifs n’étant pas régulièrement connectés à des réseaux professionnels) doivent donc faire des efforts pour gérer leurs vulnérabilités logicielles et assurer une protection efficace de ces appareils.

Principaux résultats du rapport Vulnerability Review 2016

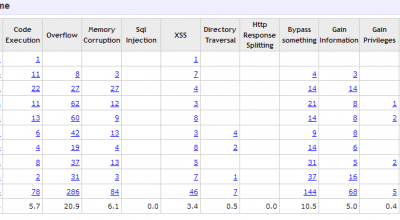

En 2015, Secunia Research a repéré un total de 16 081 vulnérabilités sur 2 484 produits issus de 263 éditeurs. 84 % des vulnérabilités repérées sur l’ensemble des produits bénéficiaient de correctifs le jour-même de leur découverte. 25 vulnérabilités zéro-day ont été découvertes au total en 2015, soit le même nombre que l’année précédente. 13,3 % des 16 081 vulnérabilités découvertes en 2015étaient classées comme « très critiques », et 0,5 % comme « extrêmement critiques ». En 2015, 1 114 vulnérabilités ont été découvertes au sein des 5 navigateurs les plus utilisés : Google Chrome, Mozilla Firefox, Internet Explorer, Opera et Safari[1]. Cela représente une hausse de 4 % par rapport à 2014. En 2015, 147 vulnérabilités ont été découvertes au sein des 5 lecteurs de fichiers PDF les plus populaires : Adobe Reader, Foxit Reader, PDF-XChange Viewer, Sumatra PDF et Nitro PDF Reader.

Les 50 applications les plus populaires sur les PC privés

2 048 vulnérabilités ont été découvertes dans 25 produits sur les 50 applications les plus populaires sur ordinateurs privés. 79 % des failles découvertes en 2015 au sein du Top 50 concernaient des applications non publiées par Microsoft. Cela représente bien plus que les 7 % de vulnérabilités découvertes au sein du système d’exploitation Windows 7, ou les 14 % de failles découvertes au sein d’applications Microsoft. Les 17 applications non éditées par Microsoft ne représentent que 33 % des produits, mais équivalent pourtant bien à 79 % des vulnérabilités découvertes au sein du Top 50. Les applications Microsoft (système d’exploitation Windows 7 inclus) représentent 67 % des produits du Top 50, mais ne sont responsables que de 21 % des vulnérabilités.

Sur les cinq dernières années, la part des vulnérabilités découvertes au sein d’applications non publiées par Microsoft tourne autour de 78 % du Top 50. Le nombre total de failles découvertes au sein des 50 applications les plus populaires était de 2 048 en 2015, soit une hausse de 77 % sur cinq ans. La plupart de ces vulnérabilités ont été classées comme « Très critiques » (62,8 %) ou « Extrêmement critiques » (8,6 %) par Secunia Research. 85 % des vulnérabilités repérées au sein du Top 50 bénéficiaient de correctifs le jour même de leur découverte.